Kryptowaluty. Wybrane kluczowe aspekty

Numer: 5/2023

Raport został przygotowany przez zespół w składzie:

- prof. dr hab. Mirosław Kutyłowski

- dr Elżbieta Lewańska

- dr inż. Przemysław Błaśkiewicz

| Rok publikacji | 2023 |

|---|---|

| Obszar badawczy | Nowe technologie w sektorze bankowym, cyberbezpieczeństwo banków i systemy płatnicze. |

| słowa kluczowe | Bitcoin, cyberbezpieczeństwo, Ethereum, Kryptowaluty |

Obok charakterystyki rynku kryptowalut, analiza identyfikuje powiązania pomiędzy sektorem bankowym a rynkiem kryptowalut oraz wskazuje ryzyka i szanse związane z oferowaniem przez banki produktów opartych o kryptowaluty.

W raporcie przedstawiono także techniczne problemy ochrony kryptowaluty z punktu widzenia właściciela – w tym: zagrożenia utratą kluczy, wyciek kryptowaluty wskutek niedostatecznej ochrony sprzętu lub cyberataków, zagrożenia związane z usługami przechowywania kryptowalut oraz zagrożenia fraudami. W raporcie wskazano też na hipotetyczne zagrożenia wynikające z rozwoju technik kwantowych i innych niekonwencjonalnych technik obliczeniowych oraz omówiono praktyczne konsekwencje potencjalnego osłabienia zabezpieczeń kryptograficznych dla uczestników obrotu.

Spis treści

- Omówienie wielkości rynku (wartość, obroty, zmienność w czasie) w ujęciu globalnym oraz dla wybranych regionów.

- Analiza demograficzna użytkowników (osób fizycznych) na podstawie danych udostępnianych przez giełdy kryptowalutowe.

- Charakterystyka najważniejszych firm działających na rynkach kryptowalut.

- Przykładowe produkty i usługi oparte na kryptowalutach dostępnych na rynku, w szczególności takie, które są lub w przyszłości mogą być konkurencyjne dla produktów oferowanych przez banki

Rynek kryptowalut – szanse i zagrożenia dla sektora bankowego

- Identyfikacja powiązań pomiędzy sektorem bankowym a rynkiem kryptowalut (na przykład konkurencyjne produkty i usługi, które mogą prowadzić do przejmowania klientów).

- Analiza ryzyk i szans związanych z oferowaniem przez banki produktów opartych na kryptowalutach.

- Kryptowaluty w rozliczeniach bankowych na przykładzie Ripple

- Poziom ryzyka w obrocie wynikający z możliwości kompromitacji procesu generowania i ochrony kluczy

- Kwestie przewidywalności postępów w kryptoanalizie i dostępności informacji o jej bieżącym stanie.

- Ryzyka związane z obliczeniami kwantowymi i niestandardowymi metodami obliczeniowymi

- Praktyczne konsekwencje potencjalnego osłabienia zabezpieczeń kryptograficznych i możliwość zawalenia się całości bądź fragmentów rynku.

- Niebezpieczeństwo uwikłania sektora bankowego w odpowiedzialność finansową.

- Ryzyko konieczności przebudowy systemów technicznych przez instytucje finansowe obsługujące rynek kryptowalut

- Faktyczny poziom anonimowości na przykładzie Bitcoina, Ethereum i Monero.

- Techniczne możliwości wykorzystania kryptowalut do ukrytych transferów kryptowalut i danych .

- Możliwości prania brudnych pieniędzy i omijania sankcji ekonomicznych za pomocą obrotu kryptowalutami. oraz realne możliwości techniczne przeciwdziałania tym zjawiskom

- Poziom odpowiedzialności instytucji finansowych w kontekście ich obowiązków prawnych

Kwestie energochłonności i skalowalności

- Strategie tworzenia distributed ledger/blockchaina. Ich specyfika i techniczne koszty.

- Skalowalność rozwiązań i perspektywy stosowania dla masowych transakcji.

- Możliwości wprowadzenia ograniczeń/zakazu obrotu kryptowalutami

- Smart contracts – mechanizm działania.

- Szanse demonopolizacji rynku opanowanego przez platformy sprzedażowe/pośredniczące oraz możliwości sektora finansowego rozwoju usług opartych na smart contracts.

Struktura rynku kryptowalut

Kryptowaluty charakteryzują się dużą zmiennością wartości. W lutym 2023 roku kapitalizacja rynku kryptowalut oceniana jest na 1,12 bln USD, choć zaledwie w listopadzie 2021 roku osiągała blisko 3 bln USD. W rozdziale przedstawiono charakterystykę trzech kryptowalut o największej kapitalizacji rynkowej: bitcoin, ether oraz tether. Omówiono również profil użytkowników kryptowalut. Raporty branżowe wskazują, że większość użytkowników kryptowalut stanowią młodzi mężczyźni, jednak udział innych grup stale rośnie (szczególnie udział kobiet). Rozdział kończy przedstawienie przykładowych firm działających na rynku kryptowalut oraz charakterystyka produktów i usług, które są przez nie oferowane.

Omówienie wielkości rynku (wartość, obroty, zmienność w czasie) w ujęciu globalnym oraz dla wybranych regionów.

Rynek kryptowalut charakteryzuje się dużą zmiennością. Wartość globalna kapitalizacji rynkowej dla wszystkich kryptowalut i tokenów1 na dzień 19.02.2023 wynosi 1 121 720 516 306 USD (1,12 bln USD) według platformy CoinMarketCap.com, która rejestruje dane o blisko 10 tys. kryptowalutach i tokenach (ok. 950 kryptowalut, blisko 8 tys. tokenów) z ponad 22 tys. istniejących monet, będących w obrocie na 534 giełdach2. Warto jednak wskazać, że w roku 2022 nastąpił znaczny spadek wartości dwóch największych kryptowalut, Bitcoin i Ethereum, co przełożyło się na spadek kapitalizacji rynkowej. W listopadzie 2021 była ona wyceniana nawet na blisko 3 bln USD, a Bitcoin miał wówczas kurs 65 tys. USD (Gemini, 2022). Szczegółowe dane można śledzić na witrynach, które agregują informacje o kapitalizacji, na przykład CoinMarketCap (https://coinmarketcap.com/charts/).

Rok 2021 wskazuje się jako przełomowy dla kryptowalut: globalnie ok 45% użytkowników kryptowalut ankietowanych na przełomie roku 2021 i 2022 deklarowało, że po raz pierwszy zainwestowało w kryptowaluty w 2021 r. (w Europie było to 40%) (Gemini, 2022).

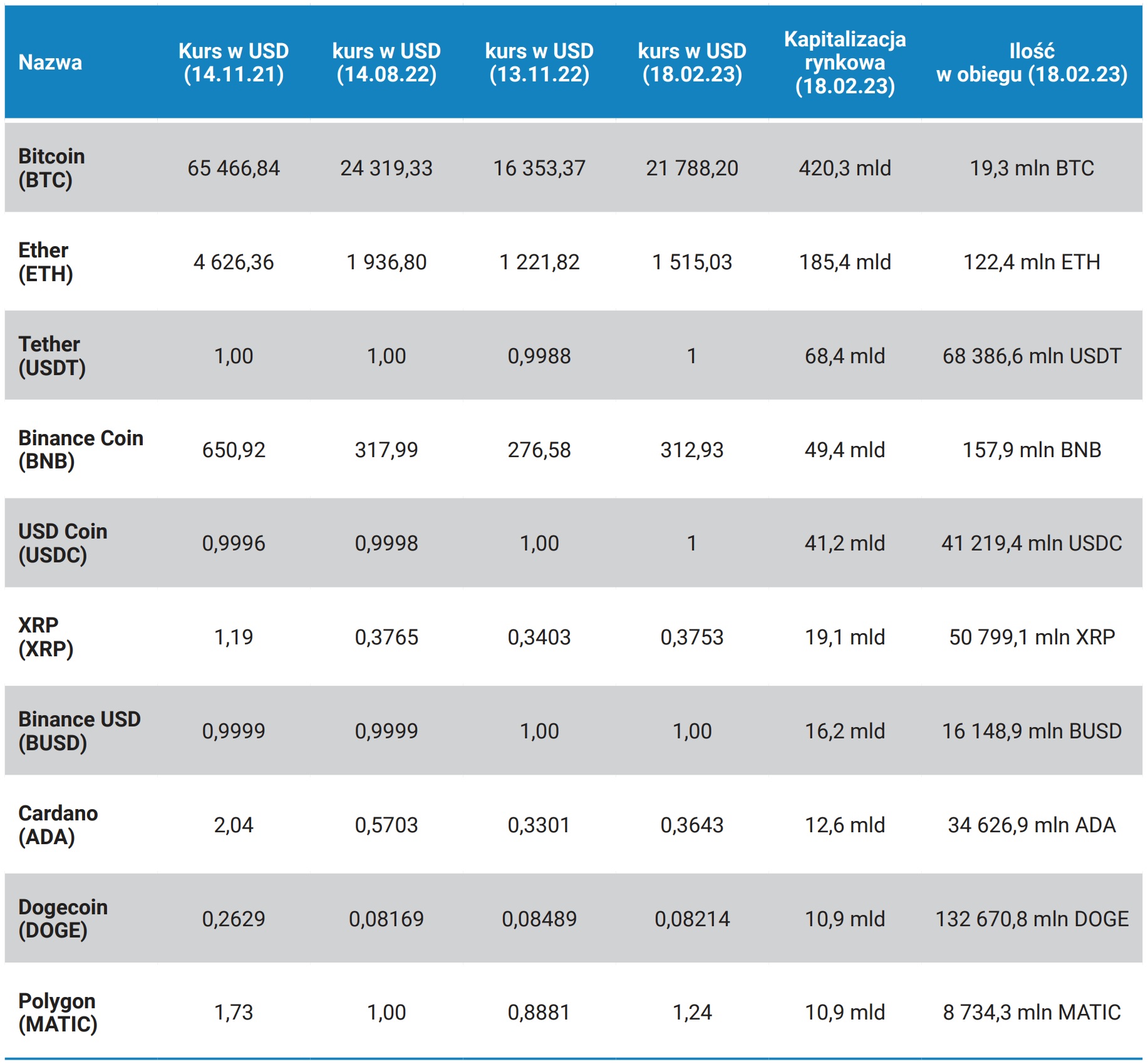

Monety z najwyższą kapitalizacją rynkową na dzień 18.02.2023 przedstawione są w tabeli 1. W tabeli wskazano też przykładowe historyczne kursy (sprzed 3, 6 i 12 miesięcy), co pokazuje wielkość zmian wartości na przestrzeni stosunkowo krótkiego okresu. Na rysunkach 1 i 2 przedstawione są wykresy przedstawiające wartość wybranych kryptowalut na przestrzeni lat. Należy zaznaczyć, że zmienność rynku kryptowalut jest na tyle duża, że zestawienie walut o największej kapitalizacji rynkowej zmienia się dynamicznie. Liderem jest Bitcoin, następnie Ether i Tether.

Tabela 1. Kursy wybranych kryptowalut

Obroty najpopularniejszych monet obecnie sięgają miliardów dolarów na dobę. Największe obroty notują Tether i Bitcoin (tabela 2). Tether jest popularny, ponieważ jest to tzw. stabilna moneta (stable coin), której kurs jest powiązany z dolarem amerykańskim. Natomiast Bitcoin jest najlepiej zaadoptowany na rynku, ponieważ jest najlepiej rozpoznawalną i pierwszą powstałą kryptowalutą. Obie te monety zostały szerzej opisane w dalszej części tego rozdziału.

Tabela 2. Obroty wybranych kryptowalut (stan na dzień 19.02.2023)

Bitcoin (BTC) jest pierwszą kryptowalutą, wprowadzono go na rynek w 2009 roku. Twórca (bądź twórcy) Bitcoin podpisuje się pseudonimem Satoshi Nakamoto. Do dziś nie jest znana jego prawdziwa tożsamość. Nakamoto brał aktywny udział w tworzeniu i zarządzaniu Bitcoin do końca 2010 roku. Bitcoin opiera się na zdecentralizowanej technologii peer-to-peer (P2P), a więc nie ma podmiotu, który byłby odpowiedzialny za jego emisję. Maksymalna podaż BTC została ustalona na 21 mln jednostek, co ma zapobiec inflacji tej kryptowaluty. Budowa sieci sprawia, że podaż bitcoin znacznie spada w czasie (mniej więcej o połowę co 4 lata). Połowa planowanej liczby bitcoinów została wyemitowana przed końcem roku 2013. Szacuje się, że emisja zostanie całkowicie zakończona ok. roku 2140, obecnie (stan na luty 2023 roku) wyemitowano 92% bitcoinów. Co ciekawe, według (Phillips, 2021) ok. 3,7 mln BTC zostało bezpowrotnie utraconych, ponieważ ich właściciele stracili dostęp do portfela, w których były przechowywane (przede wszystkim poprzez utratę klucza prywatnego, a więc brak możliwości odszyfrowania portfela). Spadająca w czasie wartość nagród w sieci Bitcoin (tj. rosnąca trudność generowania nowych jednostek) powoduje, że pierwsi użytkownicy tej kryptowaluty mają ogromną przewagę nad tymi, którzy dołączyli do sieci później, i to właśnie oni najbardziej skorzystali na wzroście wartości bitcoina, który miał miejsce do połowy 2021 r.

Bitcoin jest najpopularniejszą kryptowalutą, zarówno pod względem rozpoznawalności nazwy w społeczeństwie, jak i liczby użytkowników oraz obrotów. Efekt sieciowy sprawia, że pomimo coraz większej konkurencji na rynku kryptowalut, Bitcoin przez cały czas pozostaje na pierwszym miejscu pod względem kapitalizacji rynkowej. Jest to kryptowaluta o bardzo dużej płynności i jedna z nielicznych, które są akceptowane przez niektóre podmioty w handlu. Adopcja bitcoin na rynkach postępuje powoli, co jest związane z brakiem regulacji oraz dużą zmiennością wartości kryptowalut, jednak stopniowo się on upowszechnia. Przykładowo, El Salvador przyjął Bitcoin jako środek płatniczy w 2021 r. (BBC.com, 2021), jednak Międzynarodowy Fundusz Walutowy przestrzega przed dalszą adopcją kryptowalut (Golubova, 2023). Niektóre firmy, na przykład Balenciaga3, zaczęły akceptować płatności w Bitcoin.

Ze względu na budowę sieci Bitcoin i użycie zdecentralizowanej bazy danych przechowującej transakcje, Bitcoin uznawany jest za walutę bezpieczną i odporną na manipulacje wartością przez organizacje rządowe, finansowe lub prywatne. Jest jednak podatny na spekulacje ceną. Ponadto, sieć Bitcoin teoretycznie jest podatna na atak typu „51%”, tj. w przypadku przejęcia ponad 50% mocy obliczeniowej sieci Bitcoin, będzie możliwe przejęcie nad nią kontroli. Przy obecnym poziomie technologicznym taki atak jest jednak bardzo mało prawdopodobny, ponieważ wymagałby ogromnych zasobów sprzętowych i energii elektrycznej – pozyskanie obu tych elementów wiązałoby się z olbrzymimi kosztami.

Jako że bitcoin był pierwszą kryptowalutą, to jego techniczna implementacja nie jest tak zaawansowana, jak innych sieci blockchain wprowadzonych później. Jedną z istotnych wad jest negatywny wpływ sieci Bitcoin na środowisko naturalne. Obliczanie PoW wymaga ogromnych ilości energii elektrycznej: jedna transakcja Bitcoin zużywa w przybliżeniu tyle energii, co gospodarstwo domowe w USA przez miesiąc, a roczny ślad węglowy jest porównywalny z produkowanym przez Finlandię (Portal Digicomist, 2023). Rozbudowa sieci wymaga też zakupu sprzętu komputerowego o dużej mocy obliczeniowej.

Transakcje Bitcoin są jawne, ale anonimowe (tj. znany jest czas i kwota transakcji, ale właściciele środków pozostają anonimowi). Są one również nieodwracalne, tj. nie ma możliwości ich cofnięcia w przypadku popełnienia błędu.

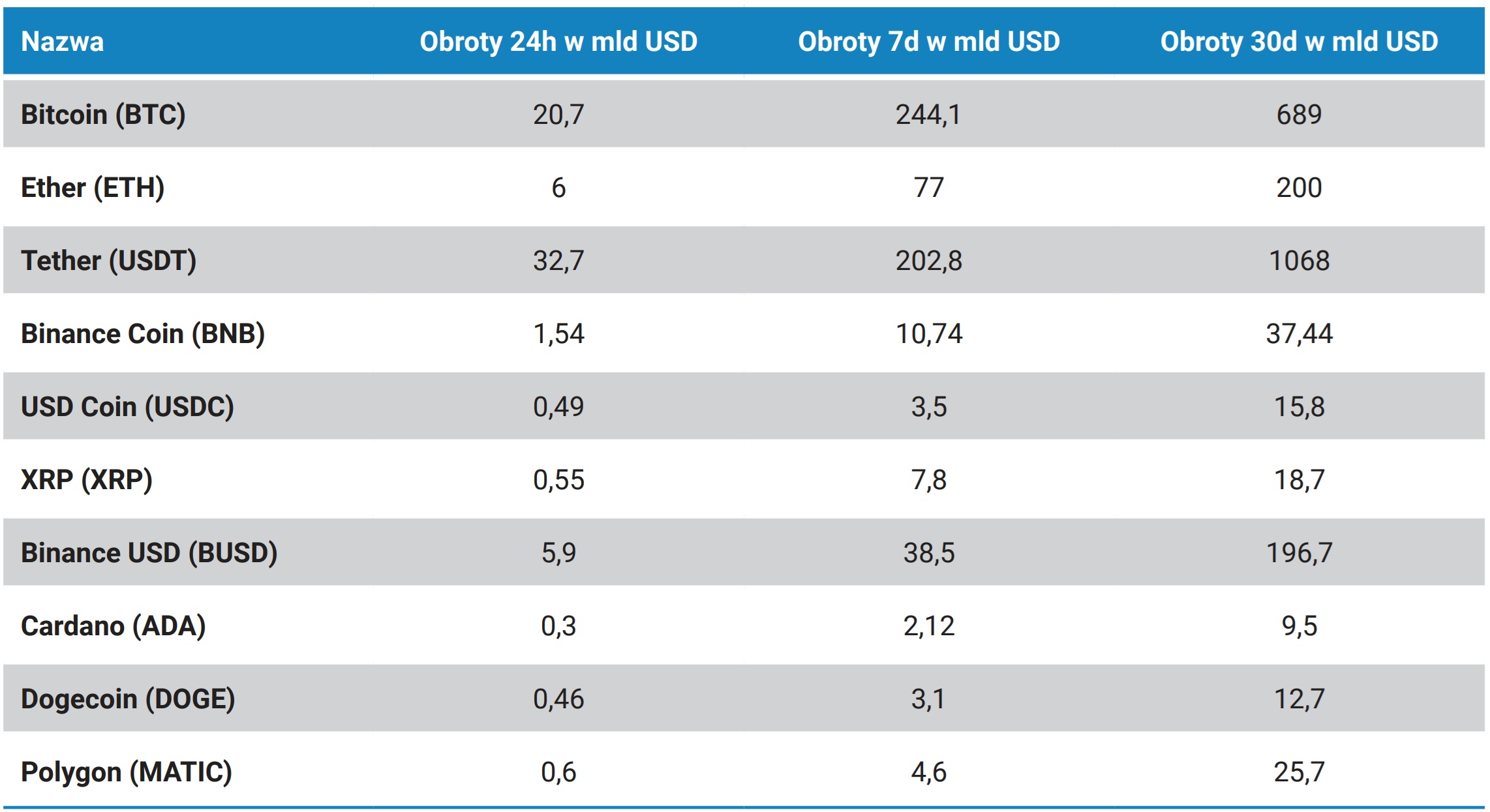

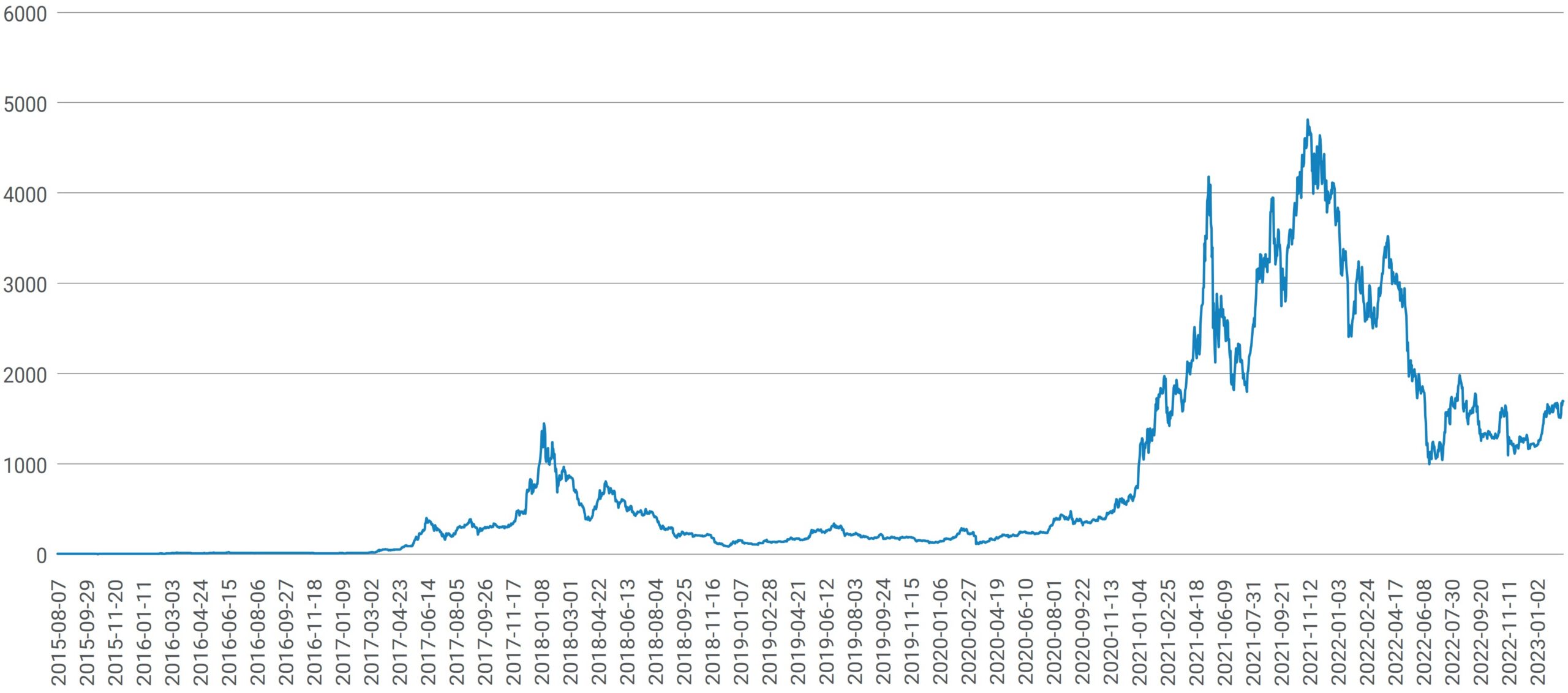

Rysunek 1 przedstawia wykres cen bitcoin wyrażonych w USD od 2015 roku do połowy lutego 2023. Badania (Auer, Cornelli, i in., 2022) prowadzone w latach 2015-2022 wskazują, że wzrost wartości Bitcoin koreluje ze wzrostem liczby użytkowników kryptowalut (badania wskazują również, że wpływ innych czynników, na przykład sytuacji gospodarczej w danym kraju jest mniejszy, niż wzrost ceny Bitcoin). Autorzy wykorzystali statystyki dotyczące pobrań aplikacji giełd kryptowalut.

Rysunek 1. Ceny bitcoin w USD.

Źródło: opracowanie własne.

Ether (ETH) to nazwa kryptowaluty opartej na blockchain Ethereum (jednak w Internecie, również na giełdach kryptowalut, często również kryptowaluta nazywana jest Ethereum).

ETH nie ma ograniczenia podaży, więc może podlegać inflacji. Ethereum zostało wydane w 2015 roku (Tual, 2015). Aż 50 mln z początkowej podaży 72 mln zostało sprzedanych w publicznej sprzedaży4 w 2014 roku. Pozwoliło to w krótkim czasie zebrać fundusze na rozwój platformy oraz zaangażować stosunkowo dużą grupę użytkowników. Ether ma wielu zwolenników i ugruntowaną pozycję na rynku. Niemal od początku istnienia, bo od 2016 roku, niezmiennie znajduje się na drugim miejscu pod względem kapitalizacji rynkowej. Jest to stabilna sieć, z dużą i aktywną społecznością deweloperów (Ethereum jest blockchainem typu open-source) i ma dobrze zdefiniowaną mapę rozwoju do 2030 roku5.

Ethereum jest siecią zdecentralizowaną, jednak wskazuje się, że początkowa pula przekazana inwestorom (50 mln) wciąż stanowi aż 40% udziału w rynku ETH (obecna podaż to ok. 122 mln jednostek).

Od grudnia 2022 roku Ethereum wykorzystuje mechanizm Proof-of-Stake zamiast Proof-of-Work, co pozwoliło obniżyć zużycie energii nawet o 99,9% w porównaniu do Bitcoin (Beekhuizen, 2021; De Vries, 2022).

W sieci Ethereum funkcjonują wysokie prowizje od transakcji, tzw. gas fee. Powodują one, że transakcje na małe kwoty nie są opłacalne, ale równocześnie stanowią zabezpieczenie przed atakami typu DDoS6. Wysokie opłaty za uruchomienie własnego węzła, wynoszące 32 ETH (w lutym 2023 roku jest to ok. 45 tys. USD), chronią przed atakiem typu „51%”, który pozwoliłby na przejęcie kontroli nad siecią.

Na Ethereum można uruchamiać aplikacje nazywane smart contracts i generować inne tokeny. Tether i USD Coin to przykłady tokenów wykorzystujących sieć Ethereum.

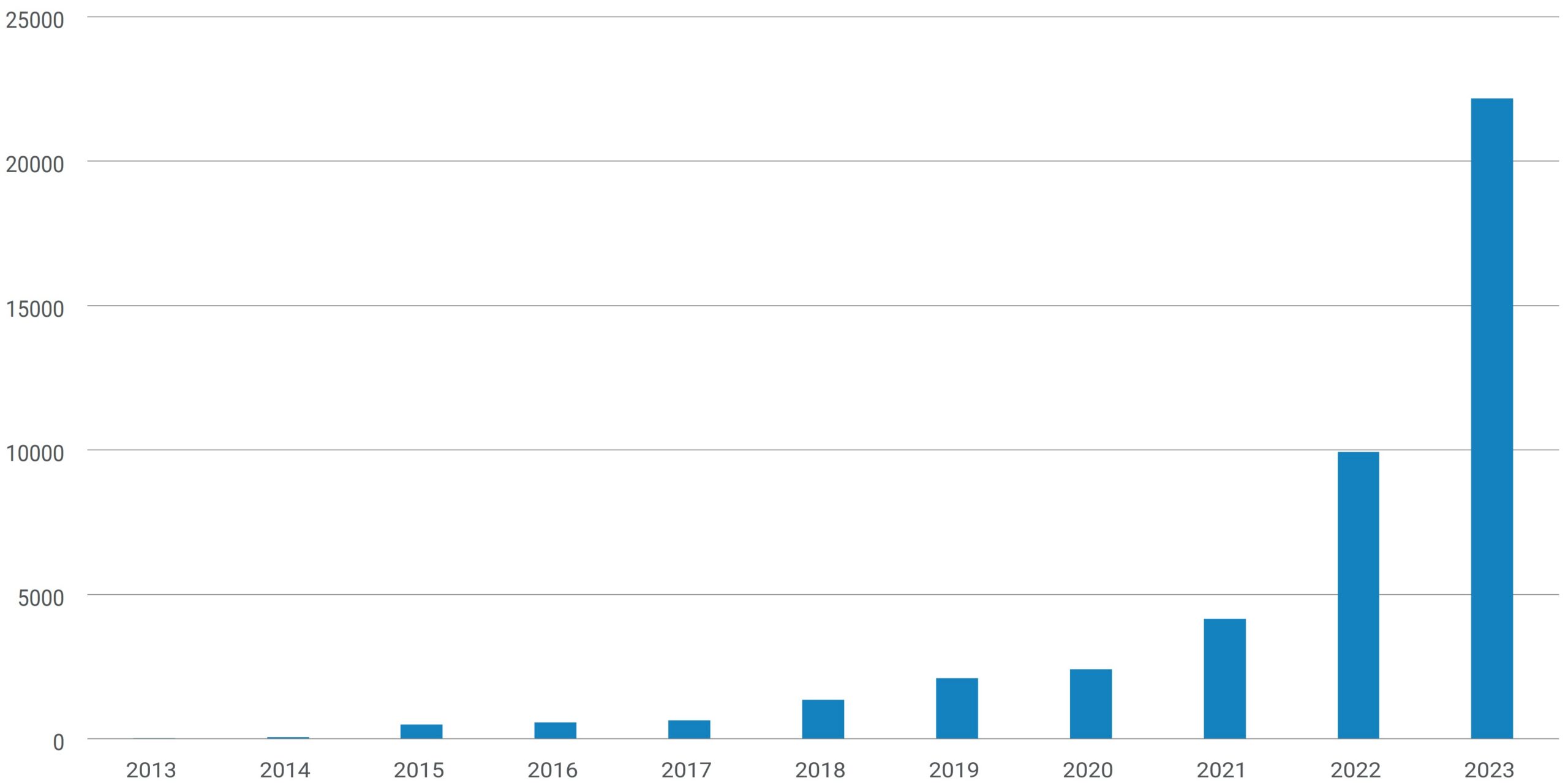

Rysunek 2. Ceny ether wyrażone w USD.

Źródło: opracowanie własne.

Tether (USDT) to tzw. stablecoin7, którego wartość jest powiązana z dolarem amerykańskim (tj. 1 USDT ma w przybliżeniu wartość 1 USD). Tehter miał pierwszą emisję w 2014 r., został opracowany przez firmę Tether Limited Inc., która z kolei należy do iFinex Inc. Więcej informacji o Tether można znaleźć w White Paper (Tether Limited Inc., 2022). W przeciwieństwie do bitcoin i ether, tether jest tokenem, a nie kryptowalutą. Jest również scentralizowany (tj. tokeny wypuszcza tylko firma Tether Ltd, nie są one wydobywane przez społeczność, jak w przypadku BTC i ETH). Jego twórcy deklarują, że utrzymują rezerwę dolarową równą emisji tether, jednak nie zostało to potwierdzone w przeprowadzonych audytach.

Tether jest bardzo popularny wśród użytkowników kryptowalut. Jest to spowodowane m.in. małą zmiennością wartości (tj. użytkownicy mogą niejako przechowywać oszczędności w tej walucie, nie martwiąc się o stratę wartości, ale też nie licząc na zyski ze spekulacji).

Tether zyskał popularność m.in. dlatego, że ma bardzo dużą płynność. Dzięki powiązaniu z USD pozwala obejść ograniczenia formalne nałożone na sprzedaż kryptowalut w niektórych krajach (użytkownicy mogą zamienić inną walutę na tether, przenieść go na giełdę, która umożliwi zamianę tether na USD i wypłacić; mogą też używać tether jako pośredniego kroku przy wymianie innych kryptowalut, bez użycia walut FIAT i bez konieczności wypłacania środków).

Z tetherem wiążą się również kontrowersje: firma iFinex jest również właścicielem giełdy Bitfinex. W 2019 r. iFinex zapłaciło 18,5 mln USD w ramach ugody w procesie o ukrywanie strat giełdy Bitfinex ze środków stanowiących rezerwę dla tether (firmę oskarżono o ukrywanie strat w wysokości 850 mln USD) (Riley, 2021).

Rynek kryptowalut rozwija się bardzo dynamicznie. Szczególnie w ostatnich 2 latach obserwowany jest ogromny wzrost liczby kryptowalut i tokenów: z 4154 dostępnych na początku 2021 roku, do ponad 22 tysięcy w styczniu 2023 r. (rysunek 3). Należy pamiętać, że część projektów upada lub jest wycofywana z rynku.

Rysunek 3. Liczba kryptowalut i tokenów na rynku. Dane dla 2013 roku pochodzą z maja, pozostałe ze stycznia.

*Dane dla 2013 roku pochodzą z maja, pozostałe ze stycznia.

Źródło: opracowanie własne

Duża zmienność wartości kryptowalut wynika m.in. że rynek wciąż nie jest bardzo duży, a monety spoza pierwszej dziesiątki pod względem kapitalizacji rynkowej mają umiarkowaną płynność. Liczbę użytkowników szacuje się na ok. 1 mld (więcej o demografii użytkowników w rozdziale 1.2), jednak należy pamiętać, że liczone są tutaj również osoby, które inwestują bardzo małe kwoty i nie zawierają wielu transakcji. Kryptowaluty są bardzo podatne na spekulacje i bardzo mocno reagują na zmiany w branży, na przykład problemy giełdy FTX i jej upadek spowodowały natychmiastowy spadek wartości bitcoin o ok. 25%. Zmienność wartości kryptowalut jest o wiele większa, niż walut fiat, złota czy największych indeksów giełdowych, co powoduje, że są one obecnie inwestycją bardzo wysokiego ryzyka (Auer, Farag, i in., 2022).

Wahania wartości kryptowalut powodują, że nie zyskują one dużej popularności jako środek płatniczy. Przykładowo, Tesla i Amazon początkowo zapowiadały wprowadzenie możliwości płatności w kryptowalutach, wycofały się jednak z tego pomysłu. Szczególny wpływ mają na tę decyzję wahania dzienne. Wskazuje się, że kryptowaluty nie staną się powszechnie zaadaptowanym środkiem płatniczym, jeżeli nie zostaną wcześniej uregulowane. Z tych samych powodów kryptowaluty nie są stosowane do wycen czy obliczania wskaźników ekonomicznych (Auer, Cornelli, i in., 2022).

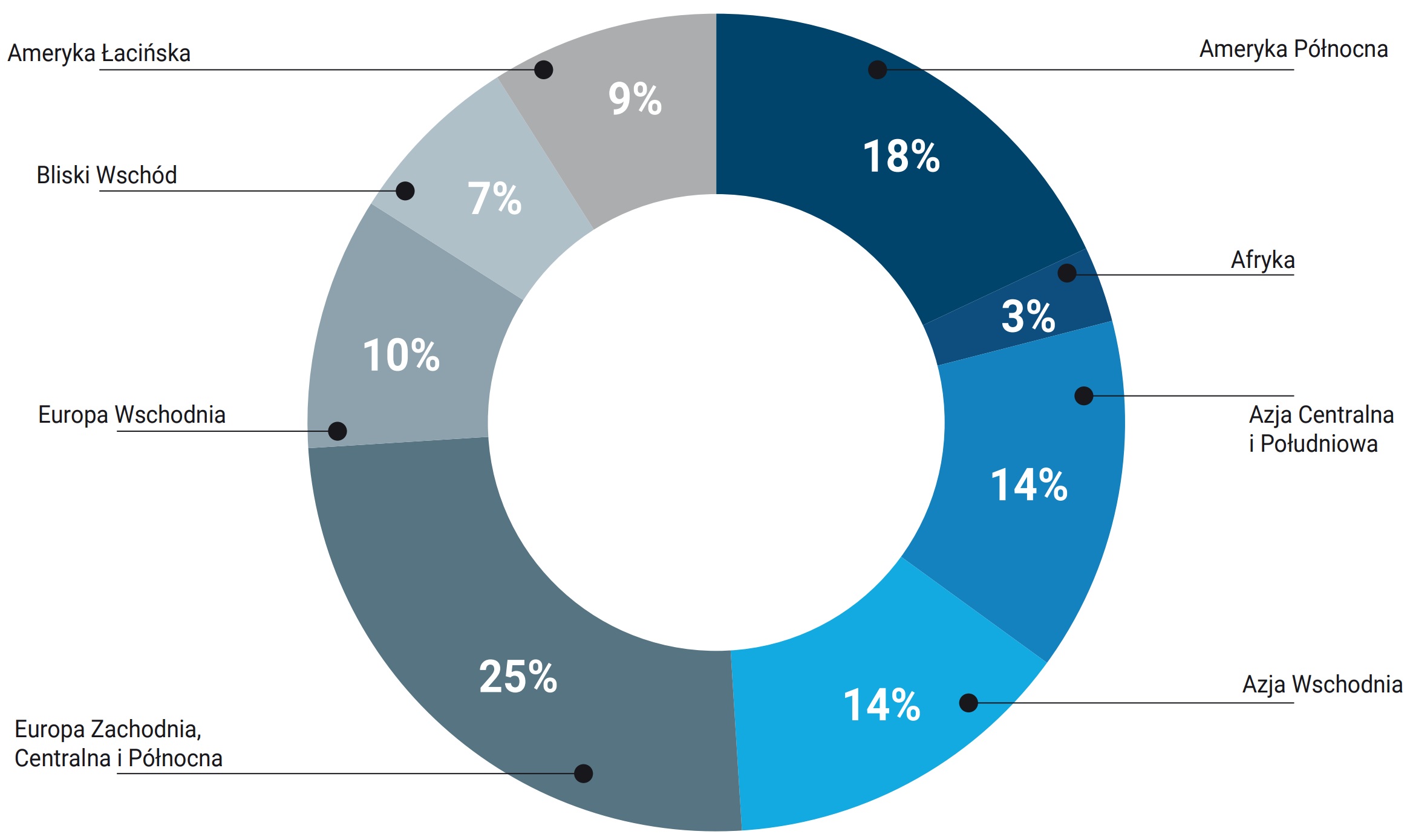

Rynek kryptowalut jest rynkiem globalnym. Co prawda platformy wymiany kryptowalut działają tylko w wybranych krajach lub regionach (tj. oferują swoje usługi wyłącznie obywatelom wybranych krajów lub regionów), jednak nie da się wydzielić rynków lokalnych. Można jednak analizować lokalizację nadawców i odbiorców transakcji, jak również udziały w rynku globalnym będące w posiadaniu użytkowników z różnych regionów. Firma Chainalysis opublikowała raport analizujący kryptowaluty pod względem geograficznym, jednak ostatnia dostępna wersja dotyczy roku 2021 (Chainalysis, 2021). Należy również mieć na uwadze, że analizy geograficzne opierają się częściowo na danych szacunkowych, szczególnie w odniesieniu do transakcji P2P. Raport ten wskazuje, że w 2021 kraje o najwyższym indeksie adaptacji kryptowalut8, to: Wietnam, Indie, Pakistan, Ukraina, Kenia, Nigeria, Wenezuela, Stany Zjednoczone, Togo oraz Argentyna. Co ciekawe, podobny ranking, ale związany z adopcją rozwiązań DeFi, przedstawia się następująco: Stany Zjednoczone, Wietnam, Tajlandia, Chiny, Wielka Brytania, Indie, Holandia, Kanada, Ukraina, Polska. W raporcie Chainalysis można znaleźć również szacunki dotyczące udziału poszczególnych regionów w globalnym rynku kryptowalut (rysunek 4).

Rysunek 4. Regionalny podział transakcji przychodzących na rynku kryptowalut w czerwcu 2021 r.

Źródło: opracowanie na podstawie (Chainalysis, 2021).

Analiza demograficzna użytkowników (osób fizycznych) na podstawie danych udostępnianych przez giełdy kryptowalutowe.

Według raportu portal crypto.com, liczba użytkowników kryptowalut na świecie miała przekroczyć 1 mld w roku 2022 (Hon i in., 2022), natomiast (Auer, Cornelli, i in., 2022) podaje, że liczba użytkowników kryptowalut wzrosła z 5 mln w 2016 roku do ponad 220 mln w roku 2021.

Badania (Auer, Cornelli, i in., 2022) wskazują, że wśród użytkowników aplikacji platform wymiany kryptowalut9 40% stanowią młodzi mężczyźni (do 35 roku życia) – jest to równocześnie grupa, która wykazuje dużą akceptację ponoszenia ryzyka. Dla tej grupy motyw spekulacyjny jest bardziej istotnym powodem inwestycji w kryptowaluty, niż wskazywane w dalszej kolejności brak zaufania do instytucji publicznych finansowych czy przechowywanie wartości. W sumie mężczyźni stanowią 68% użytkowników aplikacji platform wymiany kryptowalut, a osoby w wieku do 35 lat – 60%.

Ponadto, wskazuje się (Auer & Tercero-Lucas, 2021), że osoby, które wcześniej aktywnie używały bankowości cyfrowej są bardziej skłonne do inwestycji w kryptowaluty. To samo badanie nie potwierdziło popularnej tezy jakoby użytkownicy wybierali kryptowaluty z powodu obaw o bezpieczeństwo walut fiat czy braku zaufania do systemu bankowego. Większość użytkowników kryptowalut nie traktuje ich też jako alternatywy dla walut tradycyjnych. Należy jednak podkreślić, że badanie (Auer & Tercero-Lucas, 2021) było prowadzone w USA. W tym badaniu wykazano, że osoby z wyższym wykształceniem oraz mężczyźni z większym prawdopodobieństwem posiadają kryptowaluty, niż pozostali. Natomiast prawdopodobieństwo znajomości choć jednej kryptowaluty rośnie wraz ze wzrostem poziomu dochodu oraz poziomu edukacji.

Jedna z wiodących na rynku giełd kryptowalut, Gemini, opublikowała na początku roku 2022 r. cykl raportów przedstawiających demografię użytkowników w różnych regionach świata oraz globalnie. Analizy te zostały przeprowadzone na reprezentatywnej grupie ankietowanych dla populacji osób dorosłych w wieku 18-75 lat osiągających roczny dochód min. 14 tys. USD (można przyjąć, że jest to wartość zbliżona do średniej pensji brutto w Polsce).

Choć wiele źródeł wskazuje, że typowi użytkownicy kryptowalut to młodzi, dobrze wykształceni mężczyźni (Auer & Tercero-Lucas, 2021), to w roku 2021 zauważalny jest wzrost liczby kobiet wśród użytkowników. Raport Gemini (Gemini, 2022) wskazuje, że szczególnie w krajach rozwijających się odnotowuje się wysoki odsetek kobiet wśród użytkowników (na przykład 51% użytkowników w Izraelu, 51% w Indonezji, 50% w Nigerii, 40-45% w Brazylii, Kenii, Kolumbii, Meksyku, Singapurze, RPA). W krajach rozwiniętych odsetek kobiet wśród użytkowników wynosi ok. 30%, choć zdarzają się wyjątki, jak Francja gdzie wskaźnik ten osiąga 45%. Wskazuje się, że luka płciowa wśród użytkowników kryptowalut powoli się zamyka. Wśród ankietowanych, którzy deklarowali chęć zainwestowania w kryptowaluty w roku 2022 aż 47% stanowiły kobiety (rok wcześniej było to 40%).

Kryptowaluty są szczególnie popularne w krajach dotkniętych hiperinflacją: aż 59% ankietowanych w Ameryce Łacińskiej i 58% w Afryce uważa, że kryptowaluty to pieniądz przyszłości (dla porównania w US jest to tylko 23% ankietowanych, a w Europie niecałe 20%). Co więcej, w krajach, których waluta w ostatnich 10 latach dewaluowała względem dolara o 50% lub więcej, użytkownicy są 5-krotnie bardziej skłonni do zakupu kryptowalut w przyszłości (Gemini, 2022). W krajach Ameryki Łacińskiej i Afryki aż 46% badanych uważa, że kryptowaluty to dobry sposób ochrony oszczędności przed inflacją. W USA i Europie jest to tylko 15-16% (według badań przeprowadzonych na przełomie lat 2021 i 2022) (Gemini, 2022).

W momencie pisania tego raportu nie udało się znaleźć wiarygodnych i aktualnych szacunków odnoszących się do demografii użytkowników kryptowalut na rynku polskim.

Gemini opublikowała natomiast raport dotyczący demografii użytkowników kryptowalut w Wielkiej Brytani (jest to jedyny raport regionalny opublikowany przez Gemini dotyczący Europy) (Gemini, 2021a). Jego wyniki są spójne z wynikami raportu globalnego: typowy użytkownik to mężczyzna w wieku 25-34 lata (choć kobiety stanowią aż 40% inwestorów na tym rynku). 40% użytkowników kryptowalut posiada w kryptowalutach mniej niż 1000 funtów, 37% posiada kryptowaluty o wartości od 1000 do 5000 funtów. Użytkownicy kryptowalut w Wielkiej Brytanii najczęściej pracują na pełen etat i są pracownikami w branżach: IT i telekomunikacji, architektura, inżynieria i budownictwo oraz retail. Są to również osoby zaliczane do grupy wcześniej przysposabiających innowacje (early adopters): 62,5% posiada samochód elektryczny lub hybrydowy, 67% korzysta z zabezpieczeń biometrycznych.

Charakterystyka najważniejszych firm działających na rynkach kryptowalut.

Platformy wymiany kryptowalut

Wśród platform wymiany kryptowalut można wyróżnić:

- tradycyjne giełdy kryptowalut – pełnią rolę pośrednika między kupującymi i sprzedającymi, którzy zawierają transakcje po cenie rynkowej (podobnie jak giełdy papierów wartościowych). Giełda pobiera prowizję od każdej transakcji. Część z nich umożliwia również wymianę walut fiat na kryptowaluty.

- brokerzy – sprzedają i kupują kryptowaluty po cenie, którą proponuje broker (jest to zwykle cena rynkowa powiększona o marżę brokera).

- platformy wymiany bezpośredniej – pozwalają na transakcje P2P10, nie korzystają z cen rynkowych, a z ustalonych między stronami (zazwyczaj narzuconych przez sprzedających). Jest to zazwyczaj rozwiązanie mniej korzystne dla kupujących, ale ze względu na ograniczenia prawne, w niektórych rejonach może być to jedyny sposób zakupu kryptowalut. Transakcje OTC11 oferowane są również przez wybrane giełdy i brokerów.

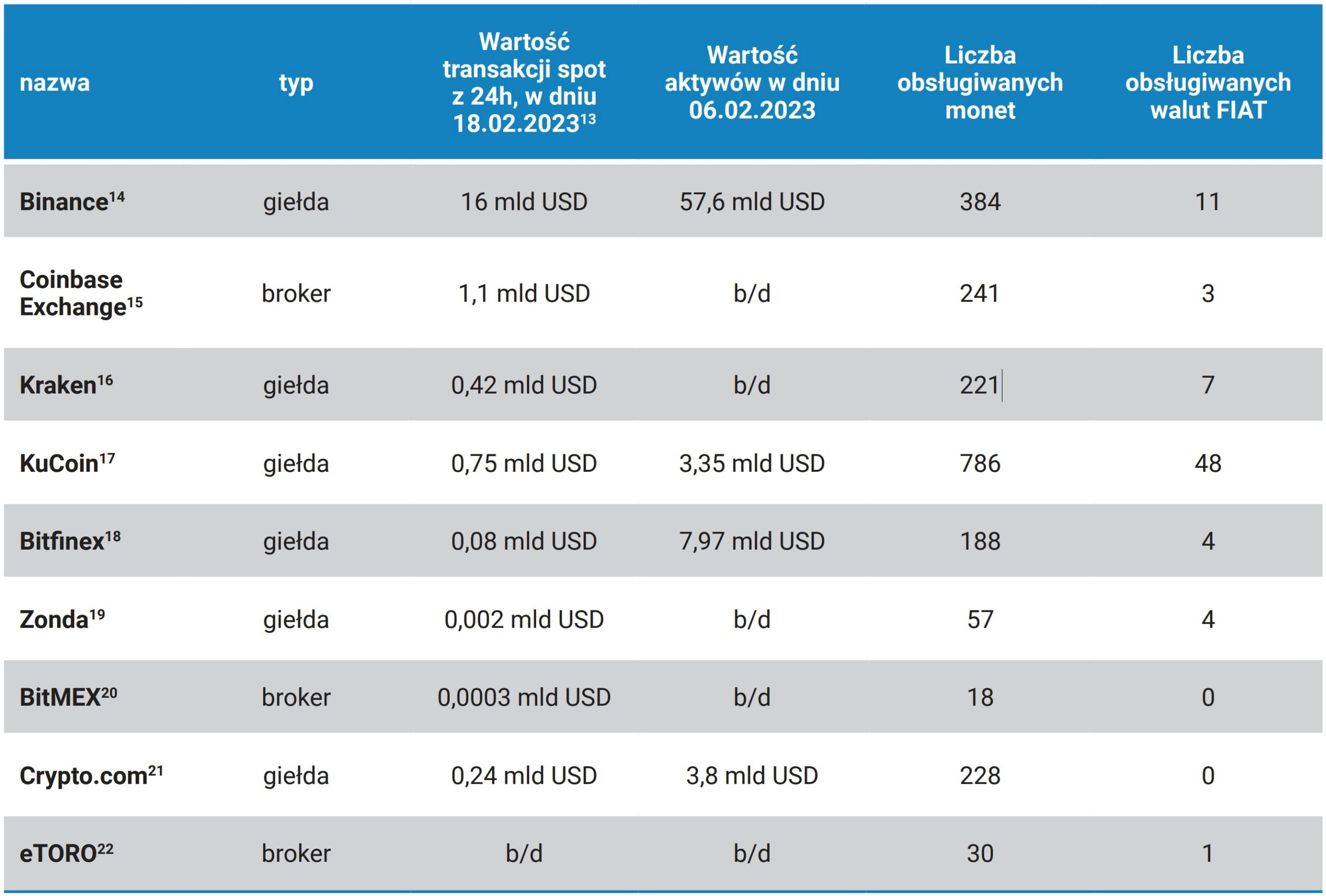

Aktualnie działa ponad 500 platform wymiany kryptowalut. Różnią się one nie tylko pod względem liczby użytkowników i wolumenu transakcji, ale też liczby obsługiwanych monet, liczby obsługiwanych walut fiat, możliwości zamiany kryptowalut na waluty fiat (niektóre giełdy umożliwiają tylko zakup kryptowalut i ich wymiany na inne, ale nie wypłaty w walutach fiat), obszarem działalności (na przykład jedna z największych giełd, Bitfinex, nie obsługuje m.in. obywateli Stanów Zjednoczonych czy Kanady), opłatami oraz oferowanymi usługami. Tabela 3 przedstawia przykładowe platformy i ich charakterystyki.

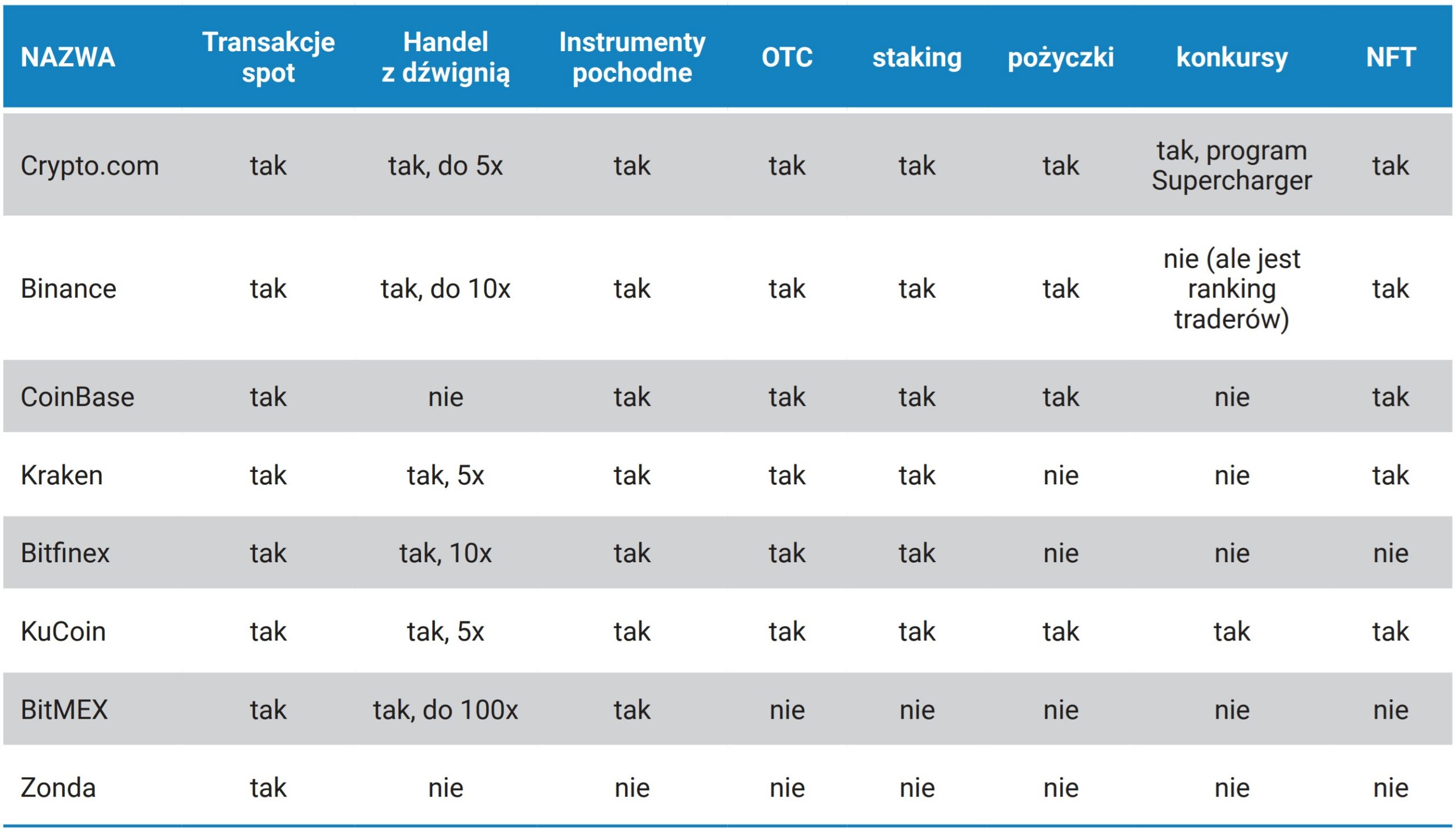

Tabela 3 Przykłady platform wymiany kryptowalut

Źródło: opracowanie własne na podstawie coinmarketcap.com oraz informacji ze stron domowych platform.

Binance to obecnie największa giełda pod względem wolumenu transakcji, z ponad 90 mln użytkowników. Giełda została uruchomiona w czerwcu 2017 roku w Chinach, obecnie składa się z ok. 20 spółek zarejestrowanych w różnych krajach, a oficjalna siedziba znajduje się na Kajmanach. Obsługuje transakcje spot, handel z dźwignią oraz inne usługi, takie jak karta płatnicza (Binance Visa Card), pożyczki w kryptowalutach22, system płatności Binance Pay.

Coinbase Exchange należy do firmy Coinbase Global, Inc., założonej w 2012 roku w Stanach Zjednoczonych. Coinbase Exchange jest dostępna w ponad 100 krajach, jednak ze względu na regulacje prawne, w niektórych z nich użytkownicy nie mają dostępu do wszystkich funkcji. Giełda Coinbase wycofała się też z usługi handlu z dźwignią. Oferuje usługi powiązane, na przykład portfel, depozyty.

Kraken to giełda założona w 2011 roku, uruchomiona w 2013 roku w USA, właścicielem jest firma Payward Inc. Pozwala na transakcje SPOT (jako jedna z pierwszych zaczęła je oferować), handel z dźwignią, kontrakty futures, wkrótce ma też wprowadzić możliwość handlu NFT. Ma ok. 8 mln klientów. Kraken dostarcza kursów kryptowalut serwisowi Bloomberg. Kraken planuje również otworzyć pierwszy bank kryptowalutowy w USA23.

Twórcy giełdy KuCoin postawili sobie jako cel ułatwienie globalnego przepływu cyfrowych wartości, w związku z tym giełda reklamuje się jako posiadająca bardzo łatwy i krótki proces rejestracji użytkowników przy wysokim stopniu bezpieczeństwa. Giełda działa od połowy 2017 roku. Jej siedziba znajduje się na Seszelach, ma biura w Hong Kongu i Singapurze. Ma ok 200 mln użytkowników.

Bitfinex to jedna z dłużej działających giełd kryptowalut – funkcjonuje od 2012 roku. Należy do firmy iFinex Inc. Usługi Bitfinex są kierowane raczej do profesjonalistów, niż początkujących użytkowników (przykładowo nie oferuje wielu materiałów edukacyjnych). Oferuje handel z dźwignią (max 10-krotną, finansowaną przez rynek peer-to-peer, co oznacza, że użytkownicy giełdy mogą występować zarówno jako traderzy, jak i strona finansująca handel z dźwignią).

Zonda, wcześniej znana pod nazwą BitBay, to giełda założona przez Polaków w 2014 roku. Zonda posiada licencję estońskiej Financial Intelligence Unit (według ich strony, są pierwszą giełdą kryptowalut, która uzyskała tę licencję).

BitMEX to platforma skierowana do profesjonalistów. Ma rozwiniętą ofertę instrumentów pochodnych, na przykład pozwala na handel ze 100-krotną dźwignią. Wpłaty i wypłaty można realizować tylko w BTC. Firma będąca właścicielem BitMEX, HDR Global Trading Limited, jest zarejestrowana na Seszelach.

Crypto.com ma ok. 50 mln użytkowników z 90 krajów (ma jednak dużo ograniczeń, na przykład działa w Stanach Zjednoczonych, z wyjątkiem stanu Nowy Jork). Siedziba firmy znajduje się w Singapurze. Giełda oferuje pełen wachlarz produktów i usług, w tym programy VIP, program dla animatorów rynku, materiały edukacyjne.

Xtb to broker oferujący dostęp do ponad 5800 instrumentów finansowych: rynek forex, CFD na indeksy giełdowe oraz towary/surowce, akcje, ETFy, czy też kryptowaluty (w ofercie jest ok 50 CFD na najpopularniejsze kryptowaluty: Bitcoin, Ether, Stellar itp.). Xtb jest przykładem firmy, która do swojej podstawowej działalności dodała usługi związane z kryptowalutami (działa od 20 lat i chwali się ponad 400 tys. klientów).

eToro jest brokerem, który pozwala inwestować nie tylko w kryptowaluty, ale też akcje, surowce, indeksy, fundusze ETF oraz waluty. Działa od 2007 roku, aktualnie ma 30 mln użytkowników.

Więcej informacji o produktach i usługach oferowanych na platformach wymiany kryptowalut znajduje się w rozdziale 1.4.

Należy pamiętać, że rynek platform wymiany kryptowalut zmienia się niemal równie dynamicznie, co sam rynek kryptowalut. W 2022 roku upadła giełda FTX, która była wówczas trzecią pod względem obrotów platformą wymiany kryptowalut na świecie. Zaledwie 3 lata po założeniu, w styczniu 2022 roku, została wyceniona na 32 mld USD, a jej założyciel Sam Bankman-Fried miał wówczas jedynie 29 lat (Robertson, 2022). Na początku listopada 2022 firma zaczęła mieć problemy z płynnością, 11 listopada 2022 roku złożyła wniosek o bankructwo. Równocześnie okazało się, że na rachunkach klientów brakuje środków o wartości kilku mld USD. Upadek giełdy FTX był ciosem dla rynku, pociągnął za sobą spadki cen największych kryptowalut i pod względem wpływu na rynek kryptowalut jest porównywany do wpływu upadku Lehman Brothers na rynki finansowe. W chwili tworzenia niniejszego opracowania sprawa upadku FTX nie została wyjaśniona. Więcej informacji można uzyskać w prasie branżowej, na przykład: (Business Insider, 2022; Hetler, 2023; Napolitano & Cheung, 2022; Smith, 2023).

Fundusze kryptowalutowe

Fundusze kryptowalutowe to rodzaj funduszy inwestycyjnych, które inwestują w kryptowaluty, tokeny i inne instrumenty oparte na kryptowalutach. Pozwalają one klientom inwestować w kryptowaluty bez konieczności ich bezpośredniego kupowania i przechowywania, oddając zarządzanie portfelem w ręce specjalistów. Oferta funduszy skierowana jest do inwestorów, którzy chcą ulokować większe środki (minimalne wpłaty zależą od funduszu, ale wynoszą 100 tys. USD i więcej).

Według raportu PwC (PwC i in., 2022) w 2021 roku istniało ponad 300 kryptowalutowych funduszy hedgingowych. W porównaniu z rokiem 2020, w 2021 fundusze tego typu podwoiły średnią wartość zarządzanych aktywów, osiągając 58,6 mln USD (mediana 24 mln USD). W momencie tworzenia niniejszego opracowania, raport PwC za rok 2022 nie był jeszcze dostępny.

Przykładowe fundusze kryptowalutowe:

- Grayscale Investments24 należący do Digital Currency Group oferuje 17 różnych funduszy kryptowalutowych. Według danych opublikowanych na stronie domowej, w lutym 2023 roku spółka zarządzała aktywami o wartości 21 mld USD. Ponadto, firma zainwestowała w ponad 130 projektów związanych z kryptowalutami.

- Polychain Capital25 to fundusz hedgingowy założony w 2016 roku. Aktualnie zarządza aktywami o wartości 6,6 mld USD. Fundusz zainwestował w ponad 90 firm związanych z blockchain oraz ponad 100 tokenów. Oferuje 5 funduszy, w które można inwestować.

- Pantera Capital26 działa od 2003 roku, ale od 2013 roku koncentruje się na inwestycjach w obszarze kryptowalut i blockchain. Oferuje 5 różnych funduszy. Fundusz zainwestował w ponad 90 firm związanych z blockchain oraz ponad 100 tokenów.

Więcej informacji o rynku funduszy kryptowalutowych znajduje się w raporcie PwC (PwC i in., 2022).

Tokeny DeFi

DeFi to skrót od Decentralized Finance, co po polsku tłumaczone jest jako Zdecentralizowane Finanse lub Zdecentralizowane Monety. Jest to rodzaj aplikacji finansowych wykorzystujących blockchain i kryptowaluty do decentralizacji usług finansowych, jak pożyczki, ubezpieczenia, zakłady, crowdfunding, ale również związanych z zarządzaniem tożsamością na potrzeby procesów KYC i AML (Makarov & Schoar, 2022). Większość takich aplikacji działa jako smart kontrakty w sieci Ethereum.

Bitcoin umożliwił wykonywanie przelewów bezpośrednio pomiędzy użytkownikami, z pominięciem pośredników. Ruch DeFi (sieć 15 pierwszych projektów tego typu, powstałych w 2018 roku) idzie o krok dalej i dąży do stworzenia alternatywnego, zdecentralizowanego systemu finansowego, który byłby dostępny dla wszystkich, przejrzysty, bez udziału strony trzeciej, która mogłaby przejąć kontrolę nad środkami pieniężnymi.

Aktualnie DeFi ciągle znajdują się w początkowej fazie rozwoju. Kilka największych platform tego typu to:

- Zdecentralizowane giełdy (DEX), na których można handlować bez konieczności przechodzenia przez procedury KYC i AML, obsługują jednak niewiele kryptowalut. Przykłady: Totle27, Newdex28, KyberNetwork29.

- Aplikacje pożyczkowe, na przykład Nexo30.

- Marketplace, czyli platformy, na których wielu różnych sprzedawców może wystawiać swoje produkty lub usługi. W przypadku marketplace DeFi sprzedaje się cyfrowe tokeny NFT, które mogą reprezentować na przykład przedmioty w grach, cyfrowe dzieła sztuki, zdjęcia. Przykład takiego marketplace to OpenSea31.

- Aplikacje do zarządzania tożsamością, pozwalają na przechowywanie danych o tożsamości czy danych finansowych w zdecentralizowanej sieci, co zmniejsza ryzyko przejęcia tożsamości. Rozwiązania tego typu nie są w tym momencie upowszechnione. Przykłady: Bloom32, Civic33.

Na stronie Ethereum można zapoznać się z listą aplikacji DeFi wykorzystujących ten właśnie protokół34.

Przykładowe produkty i usługi oparte na kryptowalutach dostępnych na rynku, w szczególności takie, które są lub w przyszłości mogą być konkurencyjne dla produktów oferowanych przez banki

Firmy związane z rynkiem kryptowalut, przede wszystkim platformy wymiany kryptowalut, oferują cały wachlarz usług wzorowanych na usługach sektora bankowego, ale wykorzystujących kryptowaluty lub tokeny.

Część firm umożliwia branie pożyczek w kryptowalutach. Takie pożyczki wymagają zwykle zabezpieczenia (również w kryptowalucie, choć niekoniecznie w tej samej, którą klient chce pożyczyć), które przewyższa kwotę pożyczki, mają krótki termin (na przykład na Binance jest to od 7 do 180 dni), a odsetki naliczane są z dużą częstotliwością, na przykład co godzinę. Ze względu na duże wahania kursów kryptowalut, jeżeli wartość zabezpieczenia spadnie poniżej określonego poziomu, taka pożyczka jest zamykana lub klient musi uzupełnić zabezpieczenie do wymaganego poziomu. Co istotne, klient może występować w roli pożyczkobiorcy lub pożyczkodawcy, a giełdy są jedynie pośrednikiem w tych procesach. Warunkiem wzięcia pożyczki na rynku krypto jest jedynie posiadanie zabezpieczenia, nie jest badana zdolność kredytowa. Całym procesem sterują smart contracts (aplikacje). Pożyczki są popularne wśród klientów, ponieważ pożyczkobiorcom pozwalają na szybki dostęp do kapitału, a pożyczkodawcom zapewniają dochód pasywny z posiadanych kryptowalut. Wadami takich pożyczek, poza wahaniami wartości zabezpieczenia, co może powodować likwidację pożyczki, jest podatność smart contracts na ataki hakerskie, które mogą powodować utratę środków). Istnieją również pożyczki typu flash, które nie wymagają zabezpieczenia, ale muszą być pobrane i spłacone w tym samym bloku.

Jedną z podstawowych usług bankowych jest możliwość deponowania środków. Ponieważ kryptowalut nie można obecnie przechowywać w bankach, ich użytkownicy muszą korzystać z innych rozwiązań. Jako najbezpieczniejszy sposób przechowywania kryptowalut uważane jest korzystanie z portfeli sprzętowych. Są to specjalnie urządzenia, które pozwalają na przechowywanie kryptowalut w postaci zaszyfrowanej, a najpopularniejsze umożliwiają też wykonywanie transakcji w wybranych kryptowalutach (pod warunkiem podłączenia takiego portfela do Internetu). Ich koszt waha się średnio od 50 do 150 USD. Choć urządzenia te są odporne na wirusy komputerowe, to wciąż mogą ulec zniszczeniu lub zostać w całości skradzione lub zgubione. Ze względu na niewielkie rozmiary można je przechowywać na przykład w sejfie, jednak nie każdy użytkownik taki posiada. Przykłady firm oferujących portfele sprzętowe, to: Trezor35, Ledger36.

Alternatywą mogą być portfele cyfrowe, czyli aplikacje desktopowe, mobilne lub przeglądarkowe. Takie portfele pozwalają na szybkie wykonywanie transakcji, ponieważ są cały czas podłączone do Internetu. Z drugiej strony, są one też częstym obiektem ataków hakerskich. Przykłady:

- portfele desktopowe: Electrum37, Armory38,

- portfele mobilne: Trust Wallet39, mycelium40, Enjin41,

- portfele przeglądarkowe: Coinbase Wallet42, 4coins43, Paxful44.

Niektórzy użytkownicy decydują się również na korzystanie z tzw. portfeli papierowych, które są po prostu wydrukiem adresu publicznego posiadanych jednostek kryptowalut oraz klucza prywatnego. Jest to oczywiście rozwiązanie najmniej wygodne (żeby skorzystać z tak przechowywanych środków trzeba przepisać adres/klucz lub zeskanować specjalny kod), łatwo ulega też zniszczeniu.

Firmy oferujące portfele kryptowalut, promują również specjalne portfele cyfrowe przeznaczone dla przedsiębiorców. Mają one umożliwiać wygodne przyjmowanie płatności w kryptowalutach. Takie usługi świadczą na przykład Kriptomat45, crypto.com46, BinancePay47.

Choć nie jest to zalecane, to część użytkowników przechowuje środki na giełdach kryptowalut lub portalach pośredników płatności. Takie rozwiązanie uznawane jest za bardzo ryzykowne, ponieważ firmy te nie podlegają nadzorowi. Ponadto, upadki takich firm, jak głośna afera związana z bankructwem giełdy FTX i domniemaną kradzieżą zdeponowanych tam środków, zmniejsza zaufanie do tej formy deponowania kryptowalut.

Bardziej zaawansowanym produktem oferowanym przez giełdy kryptowalut, jest tzw. staking (od ang. stake). Staking z punktu widzenia klienta można porównać do tradycyjnych lokat lub kont oszczędnościowych, jednak budowa produktu od strony oferującej (najczęściej giełdy), jest inna. Staking dostępny jest dla kryptowalut i tokenów z mechanizmem PoS. Polega on na tym, że użytkownik przeznacza część posiadanych przez siebie kryptowalut, aby brały udział w obliczaniu PoS. Takie środki pozostają własnością użytkownika, ale są niejako „zamrożone”, tj. użytkownik deklaruje, że przez określony czas nie będzie z nich korzystał. W zamian otrzymuje on nagrody (tj. pewną ilość stakowanej kryptowaluty, co można traktować jako odsetki). Wysokość nagrody różni się w zależności od ilości stakowanych środków, rodzaju kryptowaluty oraz zmienia się w czasie48. Istotne jest, że w przypadku stakingu użytkownik nie może stracić kryptowaluty, a jedynie ma ją zablokowaną na określony czas.

Na stakingu budowane są również inne produkty związane z depozytami kryptowalut, na przykład Binance Simple Earn, który jest połączeniem depozytu i stakingu. Występuje w dwóch wariantach: depozyt „zablokowany”, którego zerwanie przed końcem ustalonego czasu powoduje utratę naliczonych odsetek, oraz „elastyczny”, który można zerwać w dowolnym momencie bez utraty odsetek. Roczna stopa zwrotu może wynieść nawet kilkadziesiąt procent (na przykład na dzień 11.02.2023 szacunkowa APR49 dla depozytu AXS na 90 dni na giełdzie Binance wynosi 39%50). Odsetki (również w tym produkcie nazywane „nagrodami”) naliczane są raz dziennie. Należy podkreślić, że APR w tym produkcie jest zmienne, więc końcowy zysk można się znacznie różnić od szacowanego w momencie zakładania depozytu. Odsetki/nagrody naliczane są w walucie depozytu, co oznacza, że podlegają wahaniom kursów kryptowalut.

Podstawową usługą świadczoną przez giełdy kryptowalut są transakcje spot, jednak większość oferuje również handel z dźwignią, możliwość inwestowania w instrumenty pochodne51, handel OTC52 (tj. zawieranie transakcji pomiędzy użytkownikami z pominięciem rynku). Platformy konkurują o klienta i starają się zwiększać liczbę wykonywanych transakcji przez stosowanie różnych modeli biznesowych, na przykład organizowanie konkursów na największą liczbę transakcji w określonej walucie (nagrodą są kryptowaluty) lub publikowanie rankingu użytkowników uzyskujących najlepsze wyniki w handlu. Niektóre oferują premie za polecenie platformy nowym użytkownikom lub nagradzają kryptowalutami ukończenie szkoleń online.

Interesującym typem tokenów są tzw. NFT53. Są to tokeny, które reprezentują konkretne przedmioty materialne lub cyfrowe (na przykład dzieła sztuki, karty kolekcjonerskie lub przedmioty w grach). Są one niepodzielne i unikatowe. Tokeny NFT są wykorzystywane przez artystów, kluby sportowe, marki luksusowe i inne. Część giełd oferuje możliwość handlu takimi tokenami (jest to też możliwe na dedykowanych rynkach – platformach marketplace).

Porównanie produktów oferowanych przez kilka wybranych platform wymiany kryptowalut znajduje się w tabeli 4.

Tabela 4. Produkty i usługi oferowane na platformach wymiany kryptowalut

Źródło: opracowanie własne.

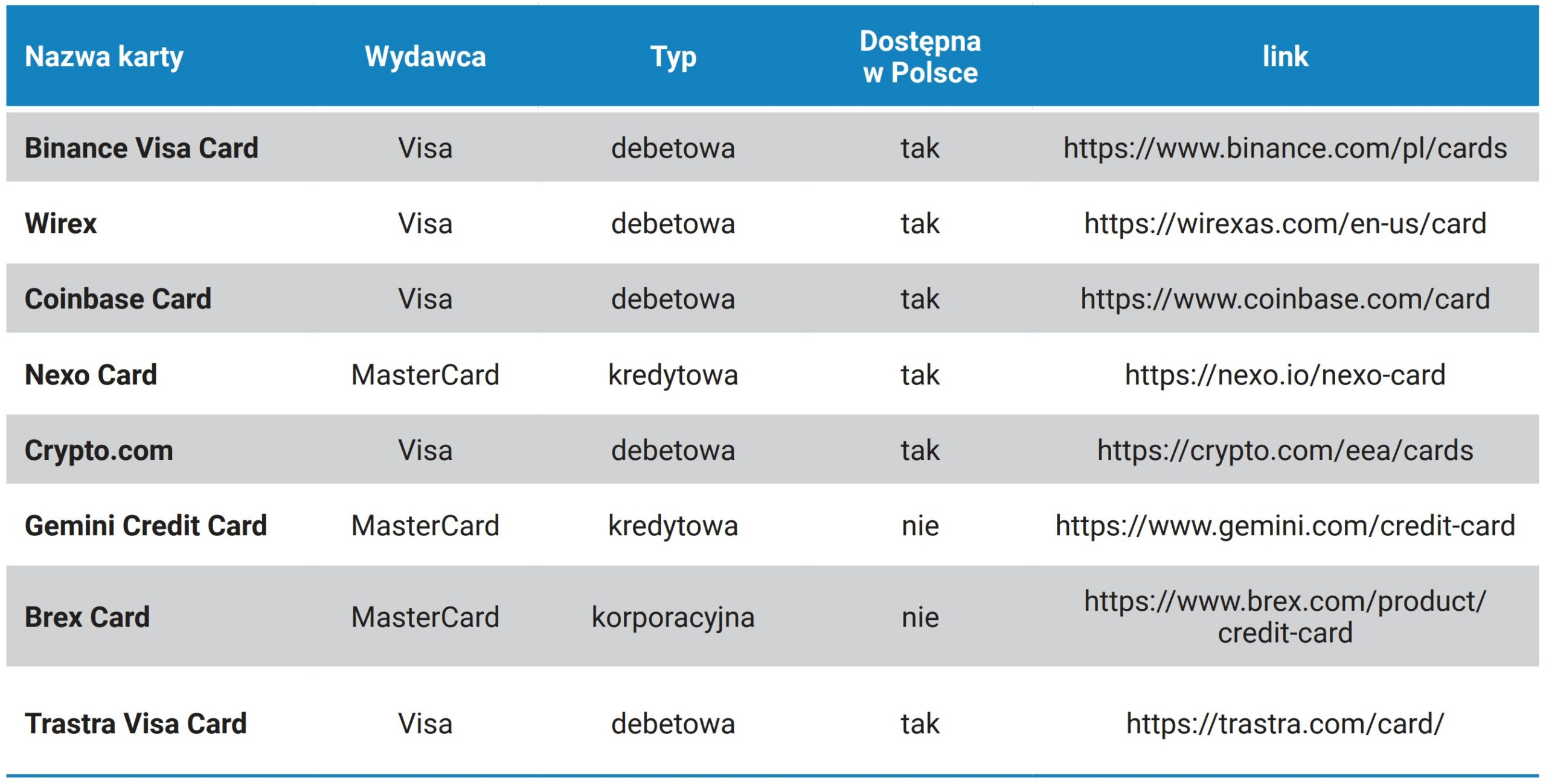

Do kont kryptowalutowych zakładanych na giełdach wydawane są również karty płatnicze. Karty te mogą być debetowe lub kredytowe, umożliwiają rozliczenia w kryptowalucie lub w walutach fiat (jednak premiują transakcje w kryptowalutach). Zalety takich kart to przede wszystkim błyskawiczne przewalutowanie kryptowalut na waluty fiat i tym samym możliwość płacenia za wybrane produkty i usługi. Wadą może być kurs rozliczenia takich transakcji – ze względu na duże wahania kursów kryptowalut, użytkownik może mieć problem z oszacowaniem ceny, którą zapłaci po przeliczeniu na walutę fiat. Przykładowe karty zostały zestawione w tabeli 5. Wiele z nich oferuje program cashback (naliczany w kryptowalucie). Jako wydawane przez Visa lub Mastercard, są powszechnie akceptowane w punktach handlowych (przy płatności następuje przewalutowanie na waluty fiat), akceptowane m.in. przez Google Pay i Samsung Pay, pozwalają na wypłaty walut fiat z bankomatów. Mają też wysokie limity płatności (nawet kilkadziesiąt tysięcy EUR). Opłaty transakcyjne różnią się, ale opłaty za samo posiadanie karty są w większości przypadków zerowe. Wiele z nich nie wymaga też zdolności kredytowej, a jedynie konta na powiązanym z nimi portalu (tj. na giełdzie lub elektronicznym portfelu).

Tabela 5 Karty płatnicze obsługujące kryptowaluty

Źródło: opracowanie własne.

Rynek kryptowalut – szanse i zagrożenia dla sektora bankowego

Niniejszy rozdział przedstawia analizę powiązań pomiędzy sektorem bankowym a rynkiem kryptowalut. Wiele produktów opartych na kryptowalutach niejako naśladuje produkty sektora bankowego, jednak oferuje je w formie zdecentralizowanej, tj. bez pośrednictwa zaufanej organizacji pośredniczącej. Tego typu produkty w przyszłości mogą stać się konkurencją dla produktów bankowych, jednakże obecnie rynek ten jest zbyt zmienny i za mało uregulowany, trudno jest więc prognozować jak będzie przebiegał jego dalszy rozwój.

Identyfikacja powiązań pomiędzy sektorem bankowym a rynkiem kryptowalut (na przykład konkurencyjne produkty i usługi, które mogą prowadzić do przejmowania klientów).

Wraz z coraz szerszą adaptacją kryptowalut, pojawia się więcej powiązań tego rynku z sektorem bankowym. Najważniejszym punktem styku tych dwóch obszarów są przelewy walut fiat z banków do giełd kryptowalut i przeciwnie. Pozwala to klientom tych instytucji na zakup kryptowalut. Na podstawie przelewów do giełd kryptowalut banki mogą ocenić jaki odsetek ich klientów korzysta z kryptowalut oraz oszacować jaką część posiadanych środków przeznacza na inwestycje w ten instrument.

Aby zakupić kryptowaluty należy posłużyć się aplikacją brokerską lub giełdą kryptowalut. Możliwe jest przelanie środków w walucie fiat i wykorzystywanie ich do zakupu kryptowalut lub płacenie za zakup bezpośrednio podczas transakcji (na przykład wybierając płatność kartą). Część brokerów i giełd oferuje również tzw. subskrypcje, czyli cykliczne zakupy określonej ilości danej kryptowaluty po bieżącym kursie.

Kryptowaluty można oczywiście przekazywać pomiędzy użytkownikami, podobnie jak ma to miejsce w przypadku przelewów walut fiat realizowanych z pośrednictwem banków, innych instytucji finansowych lub pośredników płatności (na przykład PayPal). Pobierane są prowizje od takich transakcji, jednak w przypadku przelewów międzynarodowych są one niższe, niż w bankach. Przelewy w kryptowalutach są też księgowane znacznie szybciej, ponieważ odbywają się całą dobę, niemal w czasie rzeczywistym. Powoduje to, że przelewy w kryptowalutach są konkurencją dla międzynarodowych przekazów pieniężnych, pomimo ryzyka wahań kursów.

Firmy związane z kryptowalutami już dzisiaj oferują usługi depozytów. Badania wskazują, że w krajach dotkniętych hiperinflacją adaptacja kryptowalut jest wyższa (Gemini, 2022). Użytkownicy korzystają ze stabilnych monet, na przykład tether powiązanego z USD, aby przechowywać oszczędności poza systemem bankowym. Podobne zjawisko obserwujemy w krajach o niestabilnej sytuacji ekonomicznej i będących w stanie wojny, na przykład na Ukrainie. Technologia niektórych blockchain pozwala na uzyskanie odsetek od depozytów – takie produkty wykorzystujące mechanizm stakingu (opisane w sekcji 1.4) są oferowane przez większość wiodących platform wymiany kryptowalut.

Z punktu widzenia użytkowników kryptowalut, ale również osób, które mogą być potencjalnie zainteresowane tym rynkiem, istotnym może okazać się również zaangażowanie największych wystawców kart płatniczych (Visa i Mastercard). Obecnie wiele platform oferuje karty płatnicze (debetowe i kredytowe), które pozwalają na płacenie kryptowalutami we wszystkich punktach, gdzie akceptowane są karty tych właśnie dostawców. Nie jest to aktualnie popularne rozwiązanie, ponieważ takie płatności są przewalutowywane na waluty fiat w momencie płatności, co może być dla użytkownika bardzo niekorzystne. Warto zwrócić uwagę, że z punktu widzenia użytkownika końcowego, zaciera to granicę pomiędzy tradycyjnym sektorem finansowym oraz rynkiem kryptowalut.

Konkurencją dla sektora bankowego mogą w przyszłości stać się produkty i usługi oparte o tokeny DeFi. Są one z założenia projektowane na wzór produktów sektora finansowego (na przykład pożyczki, ubezpieczenia), jednak z pominięciem instytucji pośredniczącej. Ich celem jest zbudowanie zdecentralizowanego ekosystemu, w którym gwarancje (ale też kontrola) instytucji pośredniczącej nie będą potrzebne. Przykłady firm z ekosystemu DeFi zostały przedstawione w sekcji 1.3.

Badania (Auer, Cornelli, i in., 2022) prowadzone w latach 2015-2022 wskazują, że wzrost wartości Bitcoin koreluje ze wzrostem liczby użytkowników kryptowalut (badania wskazują również, że wpływ innych czynników, na przykład sytuacji gospodarczej w danym kraju jest mniejszy, niż wzrost ceny Bitcoin)54. Równocześnie kryptowaluty są uważane za wysoce ryzykowny produkt inwestycyjny. Platformy wymiany kryptowalut prowadzą rozbudowane akcje marketingowe nakierowane na pozyskanie nowych klientów i utrzymanie obecnych, można się więc spodziewać, że produkty związane z kryptowalutami będą się dalej upowszechniały w społeczeństwie (zwłaszcza łatwo dostępne przelewy P2P oraz depozyty).

Analiza ryzyk i szans związanych z oferowaniem przez banki produktów opartych na kryptowalutach.

Produkty oparte o kryptowaluty stają się coraz popularniejsze, szczególnie wśród młodych ludzi. Z roku na rok rośnie liczba użytkowników kryptowalut, liczba dostępnych monet, platform oferujących cały wachlarz produktów i usług opartych na kryptowalutach. Obecnie nie widać przesłanek, żeby ten trend wzrostowy miał się odwrócić.

Rynek kryptowalut jest w większości nieuregulowany, a po dużych spadkach wartości kryptowalut, które miały miejsce od połowy 2021 roku, wielu nowych użytkowników obawia się inwestycji na tym rynku. Aktualnie trwa dyskusja o konieczności wprowadzenia regulacji na rynku kryptowalut (PwC, 2022), które z jednej strony powinny pozwolić na kontrolę tego rynku, a z drugiej umożliwić adopcję kryptowalut na szerszą skalę.

Wsparcie dużych i znanych instytucji finansowych prawdopodobnie przyspieszyłoby adopcję kryptowalut, ale też spowodowało, że granica pomiędzy tradycyjną bankowością, a rynkiem kryptowalut, uległaby zatarciu. Ponadto, zaangażowanie instytucji finansowych (w szczególności banków) w rynek kryptowalut spowodowałoby niejako przeniesienie zaufania, które banki mają wśród swoich klientów, na produkty oparte na kryptowalutach. Równocześnie ewentualne straty, które klienci ponieśliby korzystając z produktów kryptowalutach, mogłyby pociągnąć za sobą spadek zaufania do banków.

Należy pamiętać, że kryptowaluty powstały jako alternatywa dla zcentralizowanych, tradycyjnych systemów finansowych, co podkreślone jest w pierwszym zdaniu manifestu Satoshi Nakamoto, twórcy Bitcoin: „Pełnowartościowa wersja pieniądza elektronicznego oparta na modelu komunikacji sieciowej peer-to-peer pozwoliłaby na przesyłanie płatności online bezpośrednio od jednego podmiotu do drugiego bez konieczności przepływu transakcji przez instytucje finansowe” (Nakamoto, 2008). Ta idea została rozwinięta i na inne produkty finansowe w tokenach DeFi (Makarov & Schoar, 2022). Trudno określić jaka część użytkowników wybiera kryptowaluty z powodu chęci ominięcie systemu bankowego.

Biorąc pod uwagę aktualny stan prawny kryptowalut oraz zmienność rynku, oferowanie przez banki produktów i usług bezpośrednio związanych z kryptowalutami, takich jak produkty inwestycyjne czy depozyty, wydaje się być bardzo ryzykowne. Ogromne wahania na rynku kryptowalut mogłyby doprowadzić do utraty zaufania do banków, a konkurencja ze strony największych platform specjalizujących się w kryptowalutach (rozdział 1.3) wymagałaby dużych nakładów na pozyskanie i utrzymanie klientów. Istotną barierą jest też aktualnie brak regulacji prawnych w tym zakresie.

Warte rozważenia są jednak usługi konsultingu i wsparcia merytorycznego dla użytkowników-inwestorów kryptowalut. (Auer, Cornelli, i in., 2022) wskazują, że według przeprowadzonych przez nich badań od 73 do 81% użytkowników poniosło stratę na inwestycji w kryptowaluty55. Z ich badań wynika, że w czasie wzrostu cen Bitcoin, „zwykli” użytkownicy w dużej mierze kupowali walutę (licząc, że będzie ona dalej rosła), natomiast tzw. duzi gracze sprzedawali odnotowując zyski kosztem niedoświadczonych użytkowników. Z przeprowadzonej analizy wynika, że było to spowodowane tym, że zwykli użytkownicy nie posiadali wystarczającej wiedzy o ryzyku związanym z inwestowaniem w kryptowaluty oraz ich zmienności. Ok. 40% ankietowanych wskazuje, że lepszy dostęp do zasobów edukacyjnych na temat kryptowalut pomógłby im rozpocząć inwestycje w kryptowaluty, a tylko 22% chciałoby tę wiedzę czerpać od znajomych (Gemini, 2022).

Aktualnie największe bazy wiedzy o kryptowalutach to materiały przygotowane przez giełdy kryptowalut (na przykład coinmarketcap.com) lub tzw. influencerów56. Popularne kanały YouTube o kryptowalutach posiadają nawet ponad 1 mln subskrybentów (na przykład globalne: Coin Bureau57 2,19 mln, BitBoy Crypto58 1,45 mln, Altcoin Daily59 1,29 mln, lub polskojęzyczne: Phil Konieczny60 302 tys., Piotr Ostapowicz61 174 tys.). Osobom początkującym trudno jest ocenić wiarygodność, kompetencje i doświadczenie influencerów. Ponadto, są to przeważnie entuzjaści kryptowalut, którzy przedstawiają je raczej w pozytywnym świetle. Natomiast portale branżowe wskazują Internet, a dokładniej portale o kryptowalutach i fora, jako najlepsze źródło informacji, podkreślając, że zmienność na tym rynku jest tak duża, że tradycyjne książki szybko się dezaktualizują. Niestety, informacje na portalach i forach są często publikowane anonimowo (szczególnie na forach), zwykły użytkownik nie ma więc możliwości aby szybko zweryfikować prawdziwość i aktualność prezentowanych tam treści, jak również kompetencje autorów.

Trudno jest określić, ilu użytkowników kryptowalut posiada wiedzę o inwestowaniu, a nie tylko o sposobie obrotu kryptowalutami. Brak wiedzy o finansach i inwestowaniu może przyczyniać się do podejmowania większego ryzyka inwestując w kryptowaluty lub błędnej oceny tego ryzyka. Im takie zjawisko będzie powszechniejsze, tym mniej stabilny i podatny na oszustwa będzie rynek kryptowalut.

Do rozważenia mogłyby być również usługi pośrednio związane z kryptowalutami, tj. niezwiązane z handlem kryptowalutami, ale z samym ich przechowywaniem, na przykład usługa cyfrowego portfela kryptowalut (patrz rozdział 1.4).

Kryptowaluty w rozliczeniach bankowych na przykładzie Ripple

Rozwój rynku kryptowalut stanowi konkurencję dla banków w kilku różnych obszarach (patrz rozdział 1.4 i 2.1), m.in. w realizacji przelewów międzynarodowych. Przelewy wykonywane za pośrednictwem kryptowalut są realizowane niemal natychmiast, przez całą dobę i 7 dni w tygodniu. Zwykle wiążą się też z mniejszymi opłatami, niż przelewy międzynarodowe realizowane za pośrednictwem banków.

Należy też mieć na uwadze, że wejście zdecentralizowanych kryptowalut do powszechnego użycia może stanowić zagrożenia dla polityki monetarnej, gdyż jest to zasób pieniądza pozostający poza kontrolą banków centralnych.

Z tego względu od kilku lat prowadzone są badania dotyczące możliwości adaptacji technologii blockchain przez banki, aby umożliwić im przyśpieszenie realizacji transakcji międzynarodowych i zmniejszyć ich koszty.

Wydaje się, że najbardziej zaawansowane prace dotyczą CBDC62, czyli cyfrowych walut banku centralnego (Auer i in., 2021). Są to scentralizowane kryptowaluty emitowane przez banki centralne, powiązane z walutą fiat. Ich celem jest wykorzystanie zalet blockchain, przy równoczesnym zachowaniu kontroli banków centralnych nad polityką monetarną. Według strony Atlantic Council63 aktualnie 11 krajów wprowadziło już CBDC (Nigeria, Wspólnota Bahamów, Jamajka oraz 8 krajów ze wschodnich Karaibów), a 17 kolejnych jest na etapie pilotażu (m.in. Szwecja, Ukraina, Chiny, Indie, Arabia Saudyjska, Australia, Singapur, Rosja). W sumie aż 114 krajów prowadzi działania w kierunki wprowadzenia CBDC (Polska nie widnieje na tej liście Atlantic Council), w tym wszystkie kraje G7 i 18 z krajów G20 są na etapie opracowywania takiego rozwiązania.

Należy jednak podkreślić, że część zagadnień związanych z CBDC jest wciąż niejasnych, na przykład jakie wymusi zmiany w strukturze finansowej instytucji, jaki będzie wpływ wprowadzenia CBDC na stabilność systemu finansowego i na politykę monetarną, trwają też dyskusje o tym, jak daleko powinna być posunięta prywatność transakcji CBDC oraz jakie rozwiązania w zakresie cyberbezpieczeństwa powinny zostać równocześnie wdrożone.

Najpopularniejszym rozwiązaniem komercyjnym w tym zakresie jest produkt firmy Ripple64: projekt sieci płatniczej RippleNet oparty na blockchain z kryptowalutą XRP. RippleNet ma być elementem usprawniającym infrastrukturę bankową, zapewniając możliwość procesowania płatności, również międzynarodowych, w czasie rzeczywistym między instytucjami należącymi do sieci. Do RippleNet należy obecnie kilkaset instytucji finansowych, w tym również banki komercyjne. Poza siecią do transakcji międzynarodowych, Ripple oferuje również platformę CBDC.

Warte uwagi są publikacje Banku Rozrachunków Międzynarodowych na temat CBDC, na przykład (Auer, Banka, i in., 2022; Auer i in., 2021; Bank for International Settlements’ Committee on Payments and Market Infrastructures i in., 2022; BIS Innovation Hub Hong Kong Centre i in., 2022; Carstens, 2023; Cunliffe, 2023).

Ryzyka zarządzania portfelami, stabilność zabezpieczeń i zagrożenia związane z postępami technik kryptoanalitycznych

Poziom ryzyka w obrocie wynikający z możliwości kompromitacji procesu generowania i ochrony kluczy

Kluczowym pojęciem systemów kryptowalutowych, umożliwiającym przeprowadzanie operacji i identyfikującym rachunki jest para kluczy kryptograficznych: tajny, pozostający w pieczy posiadacza rachunku, oraz odpowiadający mu klucz publiczny. Pierwszy z tych kluczy umożliwia autoryzowanie (podpisywanie) zleceń transferu z własnego konta, drugi – jest swoistym identyfikatorem konta „adresata” lub odpowiada tokenowi, którego wartość poprzez transakcję zostaje przekazana komu innemu. Elementarną transakcję można opisać poniższym zdaniem:

Niniejszym przekazuję na konto identyfikowane kluczem publicznym KPubB określoną kwotę. Potwierdzam to, podpisując to zlecenie moim kluczem tajnym KSecA, który to podpis można zweryfikować moim kluczem publicznym KPubA. Każdy, kto chce, może sprawdzić, że dysponowałem transferowaną kwotą na podstawie poprzednich transakcji zarejestrowanych w blockchaine.

Tego typu operacja tworzy zamknięty obieg winien/ma, a obie strony transferu są jednoznacznie określone nie tylko w pojedynczej transakcji, ale przez całe życie użytych kluczy publicznych. Aby zapewnić anonimowość, systemy kryptograficzne korzystają ze struktury hierarchicznej (drzewiastej), umożliwiającej przechowywanie wielu kluczy prywatnych i odpowiadających im kluczy publicznych w taki sposób, że:

- wszystkie klucze powiązane z daną osobą wyprowadzane są deterministycznie od jednego klucza głównego (master key) – zapamiętanie tylko tej jednej informacji umożliwia odtworzenie całej struktury hierarchicznej;

- dla osoby postronnej niemożliwym jest stwierdzenie, czy dwa klucze publiczne należą do tej samej hierarchii kluczy;

- możliwe jest wygenerowanie bardzo dużej liczby kluczy w taki sposób, by praktycznie każdej operacji transferu można było przypisać inny klucz publiczny, a jednocześnie powiązania między tymi operacjami były związane z jednym kluczem prywatnym.

Ze względu na tak dużą wagę klucza master, twórcy systemów kryptowalutowych opracowali procedurę jego generowania, która z jednej strony zapewnia odpowiedni jego poziom entropii, a z drugiej strony umożliwia łatwe dla człowieka przechowanie jego kopii zapasowej. Szczegóły tej operacji zawarto w dokumentach BIP-19, BIP-32. Kroki tej procedury są następujące:

- Generowany jest początkowy zalążek entropii 128 do 256 bitów. Jest to jedyne miejsce, w którym procedura wykorzystuje losowość.

- Wyliczana jest suma kontrolna (SHA-256) zalążka i dołączana na jego końcu.

- Tak otrzymany ciąg bitów dzielony jest na grupy po 11 bitów, które traktowane są jako liczby z zakresu 0–2047, stanowiące wskaźniki do tablicy słów kluczowych, zdefiniowanych w dokumencie BIP-39. Są to łatwe do zapamiętania słowa i każde z nich ma unikalne pierwsze cztery litery.

- Otrzymuje się w ten sposób od 12 do 24 słów (w zależności od rozmiaru początkowego zalążka) z języka angielskiego65 (mnemoników), deterministycznie zależnych od początkowo wylosowanego zalążka. Jest to „zdanie bezpieczeństwa”, które zaleca się przechowywać w bezpiecznym miejscu, na przykład w formie wydrukowanej.

- Tak wytworzone zdanie bezpieczeństwa poddaje się działaniu kryptograficznej funkcji skrótu (HMAC-SHA512), dodając dodatkowo wymyślone przez użytkownika hasło. Funkcję skrótu stosuje się 2048 razy w pętli, co ma na celu podniesienie złożoności tej procedury i utrudnienie ataków typu przeglądowego (ang. brute-force), których celem jest generowanie losowych zdań bezpieczeństwa i sprawdzanie, czy odpowiadają im jakieś istniejące konta kryptowalutowe. Wynikiem tej operacji jest 64-bajtowa wartość zalążka (ang. seed).

- W ostatnim kroku zalążek ten ponownie przetwarzany jest kryptograficzną funkcją haszującą, a wynik tej operacji dzielony jest na dwie 32-bitowe liczby: główny klucz prywatny (ang. master key) oraz kod łańcucha (ang. chain code) – liczbę wykorzystywaną do generowania dalszych kluczy w hierarchii.

Nieprzewidywalność wartości seed zależy jedynie od dwóch czynników: źródła początkowej losowości (krok 1.) i ewentualnie zastosowanego hasła (krok 5.). O ile problem łamania haseł użytkowników jest ogólnie znany i rozumiany, warto nadmienić, że prawdziwie losowe wartości w wielu przypadkach są trudne do generowania. W publikacji (Kilgallin, Vasco, 2019) autorzy zidentyfikowali niższą od spodziewanej entropię źródła losowości przy generowaniu kluczy RSA jako silny czynnik ułatwiający kryptoanalizę: w grupie niemal 75 milionów sprawdzonych certyfikatów RSA, 1 na 172 wykazywał tę podatność. O ile algorytm RSA nie ma bezpośredniego zastosowania przy generowaniu kluczy w systemach kryptowalutowych, to właśnie ten wykazany słaby element jest współdzielony przez oba te mechanizmy.

Fakt, że znajomość sekwencji wyrazów jest równoznaczna z uzyskaniem dostępu do konta został wykorzystany do organizacji gry w mediach społecznościowych66. Organizator przekazał adres konta bitcoin wraz z informacją, że zdanie bezpieczeństwa składa się z 12 wyrazów. Kolejne wyrazy miały być publikowane wraz z upływem czasu, a pierwsza osoba, która uzyska dostęp do konta, miała zdobyć zdeponowany na nim 1BTC. Przy opublikowanych 8 wyrazach zwycięzca był w stanie znaleźć rozwiązanie w czasie 30 godzin.67

Powyższa sześciopunktowa procedura generowania głównego klucza i wartości seed jest standardowo przeprowadzana w momencie inicjalizacji nowego portfela. W zależności od rodzaju portfela – sprzętowego, programowego czy w zdalnym hostingu – istnieje możliwość dostępu do zdania bezpieczeństwa lub kluczy prywatnych powiązanych z danym kontem. Dla portfeli typu custodian (z ang. dozorca, opiekun) – dostęp do tych informacji jest bezpośredni, gdyż tego typu rozwiązanie polega na zaufaniu posiadacza konta do trzeciej strony, która utrzymuje całość rachunku i wykonuje operacje na nim na żądanie właściciela. Większość giełd oferuje taką funkcjonalność w swoich hostowanych portfelach i jednocześnie jest najprostszą opcją umożliwiającą wejście w posiadanie i przeprowadzanie operacji na kryptowalucie. Jednak w naturalny sposób platformy te, oprócz posiadania de facto wszelkich danych umożliwiających korzystanie ze środków powierzonych im przez klientów, zdobywają też dodatkowe informacje o swoich klientach, na przykład dotyczące czasów logowania, zlecanych operacji, adresów e-mail służących do kontaktu itp.

Portfele typu non-custodian będą to często portfele programowe, uruchamiane na komputerach lub smartfonach przez danego użytkownika, lub portfele sprzętowe. Ich podstawowym założeniem jest to, że klucze prywatne i hasła dostępowe pozostają zawsze pod wyłączną kontrolą ich posiadacza. Niemniej jednak część portfeli tego typu ma zamknięty kod68, co efektywnie uniemożliwia weryfikację poprawności działania aplikacji. Są przypadki udostępnienia części kodu (na przykład Exodus), ale utajnienia innej, co jest uzasadniane chęcią ochrony przed atakami typu scam, gdzie tworzone są imitacje oryginalnej aplikacji w celu wyłudzenia poufnych informacji. Z praktycznego punktu widzenia jednak, korzystanie z tego typu oprogramowania nie różni się niczym od korzystania z portfeli typu custodian – w obu przypadkach podstawowym elementem jest zaufanie klienta do twórcy portfela. Być może problem w tym przypadku jest większy, gdyż portfele uruchamiane lokalnie mają często możliwość prowadzenia wielu kont (tj. korzystania z wielu seedów jednocześnie), więc zakres potencjalnych strat w przypadku ich złośliwego działania jest znacznie szerszy.

Dostęp do pełnego kodu aplikacji wydaje się warunkiem niezbędnym do zapewnienia nie tylko zgodności pracy aplikacji ze specyfikacją, ale też o braku jej dodatkowych funkcji, których skutek działania może być znacznie przesunięty w czasie. W kryptografii opracowano wiele metod tworzenia tzw. bocznych kanałów (ang. subliminal channels) (Simmons,1983), które umożliwiają wyciek poufnych informacji w ramach poprawnie realizowanego, bezpiecznego protokołu. Prace takie jak (Bellare, et. al 2014) czy początkująca ścieżka kleptografii (Young, Yung, 1996) wykazują możliwość konstrukcji takich kanałów w algorytmach kryptografii symetrycznej i klucza publicznego. W pracy (Biryukov et. al 2019) wykazano istnienie takiego kanału dla zCash, a w (Verbücheln, 2015) opisano możliwość implementacji takiego kanału dla podpisów ECDSA w protokole Bitcoin. Niedawno opublikowana praca przeglądowa (Bangyao, 2022) przedstawia szereg możliwości budowania tego typu kanałów w technologiach korzystających z łańcucha bloków. W związku z powyższym, możliwości wbudowania w portfele mechanizmów wyciekających tajne klucze nie można wykluczać, a od środowiska deweloperów tych technologii należałoby oczekiwać wykorzystywania rozwiązań secure-by-design (bezpieczny z założenia) – gdzie brak tego typu ataków byłby dowodliwy lub ich obecność – możliwa do wykrycia.

Ostatnią formą portfeli są portfele sprzętowe. Są to urządzenia dedykowane do przechowywania tajnych danych dotyczących konta kryptowalutowego i zdolne wykonywać operacje kryptograficzne związane z tymi danymi (m.in. podpisywanie transakcji, a także generacja wartości seed zgodnie z opisanym powyżej algorytmem lub zaimportowanie istniejącego portfela na podstawie zdania bezpieczeństwa). Fizycznie są to niewielkie urządzenia, które współpracują z odpowiednim oprogramowaniem na komputerze udostępniającym użytkownikowi interfejs do przeprowadzania operacji i mającym łączność z internetem. Pod kątem użyteczności portfele sprzętowe są mniej wygodne, ale uważane za najbezpieczniejsze, gdyż dostęp do poufnych danych jest chroniony przez rozwiązania sprzętowe, takie jak dedykowane koprocesory kryptograficzne, bezpieczne strefy obliczeniowe procesora, szyfrowaną pamięć flash itp. Uznawany za najbezpieczniejszy na rynku portfel NGRAVE Zero69 posiada certyfikację bezpieczeństwa EAL-7 a jedyną formą komunikacji między portfelem a obsługującą go aplikacją są wyświetlane przez nie kody QR. Inne znane marki takich portfeli to Ledger (certyfikowany przez NSSI) czy Trezor.

Nie należy jednak zakładać, że portfele sprzętowe są bezwarunkowo bezpieczne. Ich wykorzystanie odsuwa tajne dane od internetu (uznawanego za główne źródło ataków), niemniej jednak znane są inne wektory ataku, oczywiście poza atakami na płaszczyźnie algorytmiczno-kryptograficznej, na którą będą podatne wszystkie portfele. Autorzy pracy (Dąbrowski i in. 2021) konstatują, że rozwiązania sprzętowych portfeli przenoszą zaufanie z twórców oprogramowania komputerowego na producenta sprzętowego portfela. Opisywany wcześniej problem zamkniętości oprogramowania w tym wypadku jest jeszcze poważniejszy: ze względu na własności IP upublicznienie całego oprogramowania takiego portfela może nie być możliwe. Z drugiej strony, jego analiza wymaga wyjątkowych umiejętności i aspekt kontroli społecznej jest tutaj znacznie osłabiony. A mając pełną kontrolę nad sprzętem, producent może z powodzeniem budować kanały kleptograficzne (Young, Yung, 1996), czy zmniejszając entropię losowości przy generowaniu nowych wartości seed osłabiając tym jakość kluczy prywatnych (Bednarek, 2019).

Autorzy pracy (Dąbrowski i in. 2021) wskazują także na problem zaufania do całego łańcucha producentów podzespołów wykorzystywanych w tych urządzeniach. W świetle ostatnich doniesień o możliwości nieuprawnionego zbierania danych przez telefony komórkowe wyposażone w podzespoły z pewnych źródeł, zapewnienie zaufania do takich komponentów jak wyświetlacze dotykowe (posiadające własne kontrolery o zamkniętym oprogramowaniu) czy kamery – wydaje się być problematyczne. Należy też pamiętać o „zwykłych” podatnościach, które mogą zostać wykryte w produktach znanych firm. Na przykład niedawno wykryto względnie prosty atak na obszar bootloadera procesorów linii LPC firmy NXP, umożliwiający pominięcie zabezpieczeń przed odczytaniem kodu wykonywanego przez procesor70. Tą samą technikę wykorzystali badacze z laboratorium Kraken do wydobycia wartości seed z portfeli marki Trezor (Kraken, 2020).

Należy podkreślić, że systemy zarządzania portfelami, ze względu na potencjalnie wysoki zysk w przypadku sukcesu, są atrakcyjnym celem ataków hakerskich z całym wachlarzem możliwości. Przykładem może być incydent z portfelem non-custodian dostarczanym przez Slope, gdzie w połowie 2022 roku doszło do skutecznego ataku hakerskiego, skutkiem czego szereg portfeli został skompromitowany.71 Jako przyczynę wskazano błędy w zabezpieczeniach aplikacji pochodzącej od firmy zewnętrznej, monitorującej pracę aplikacji Slope, przez co wrażliwe informacje zwracane przez aplikacje działające w systemie wyciekły poza bezpieczną domenę. Nie stwierdzono przy tym nadużyć w wewnętrznych protokołach komunikacyjnych samego dostawcy. Podobny mechanizm ataku, tj. przez wykorzystanie luk w aplikacji trzeciej strony miał miejsce w 2020 roku w sieci Trinity72. W sposób oczywisty uruchamianie aplikacji portfela na własnych urządzeniach również naraża je na ataki złośliwego oprogramowania, trojanów i innych „standardowych” zagrożeń związanych z systemami komputerowymi, a problem zabezpieczenia przed nimi pozostaje po stronie użytkownika takiego portfela.

Kwestie przewidywalności postępów w kryptoanalizie i dostępności informacji o jej bieżącym stanie.

Nieprzewidywalność postępów kryptoanalizy i niemożność rzetelnej oceny faktycznego bieżącego stanu techniki kryptoanalitycznej powinny być podstawowymi założeniami przy ocenie bezpieczeństwa systemów takich jak kryptowaluty. Prognozowanie postępu metod kryptoanalitycznych tylko wtedy ma sens, gdy mowa jest o projektach implementacji nowych linii produktów hardware’owych. Przewidywanie odkryć o charakterze matematycznym nie jest możliwe.

Ponadto, należy brać pod uwagę czynniki nie leżące stricte w obszarze specyfikacji systemu określonej kryptowaluty, ale też potencjalnych rozbieżności pomiędzy specyfikacją a realnym stanem faktycznym wynikającym z czynników implementacyjnych. Obszar ten jest jednym z najbardziej prawdopodobnych miejsc występowania luk bezpieczeństwa.

Ujawnianie technik i wiedzy mogącej mieć wpływ na atak na kryptowaluty może mieć charakter skomplikowanej gry o charakterze strategicznym. Po pierwsze, nie widać powodów, dla których wiedza taka użyteczna w sensie komercyjnym i/lub strategicznym miałaby być upubliczniania. Wyjątkiem jest środowisko akademickie, gdzie nacisk na publikowanie powoduje zjawisko odwrotne: upubliczniane są wyniki prac nie tylko wartościowych, lecz również bezużytecznych, naciągniętych lub wręcz fałszywych. Dla przykładu, w przypadku obszarów takich jak odporność na analizę typu side-channel możliwość weryfikacji wyników może wymagać sporych nakładów. W konsekwencji część wyników w istocie nie jest rzetelnie weryfikowana mimo istnienia teoretycznie ostrego systemu recenzowania. W ocenie jednego z wiodących specjalistów zjawisko to jest powszechne i blisko połowa wyników dotyczących analizy side-channel jest nie do końca rzetelna (komunikacja prywatna).

W drugim scenariuszu, przewaga pod względem wiedzy i technologii kryptograficznej może być ukryta i wykorzystywana w umiarkowany sposób, nie ujawniając swego istnienia. Historia uczy, że po stronie atakującego mogą być bardzo istotne zasoby nie tylko finansowe i sprzętowe, ale również zaawansowanej wiedzy. Znakomitym przykładem był atak FLAME (infekowanie komputerów poprzez wrogie aktualizacje z prawidłowym podpisem firmy dostarczającej system operacyjny), oparty na technikach ataku na funkcję haszującą MD5 w sposób bardziej wydajny niż metody znane z literatury. Systemy kryptowalutowe, inaczej niż inne obszary, dają tu więcej możliwości wykorzystania przewagi. Z jednej strony wiele danych jest explicite dostępnych dla atakującego poprzez blockchain. Z drugiej strony, w wielu przypadkach mechanizmy kryptowaluty gwarantują pierwszeństwo atakującemu. Na przykład, w przypadku złamania klucza publicznego użytkownika w systemie Bitcoin i użycia klucza prywatnego przez atakującego do transferu środków uniemożliwia nie tylko odzyskanie środków przez właściciela, ale również stawia go w pozycji osoby usiłującej dokonać oszustwa – powtórnego przekazania tych samych środków innemu kontrahentowi.

Trzeba również brać pod uwagę możliwości celowego wprowadzania w błąd poprzez fałszywe lub tylko przesadne informacje o możliwościach złamania określonych zabezpieczeń w niedalekiej przyszłości. Informacje takie mogą prowadzić do chaotycznych decyzji i pośpiesznego przejścia na nowe technologie, bez zachowania staranności, jaka byłaby właściwa dla takiego procesu.

W ocenie technik kryptograficznych i tzw. „dowodliwego bezpieczeństwa” trzeba być świadomym ograniczeń metod formalnych, w których dowód odnosi się jedynie do modelu bezpieczeństwa określonego przez autorów dowodu. Zazwyczaj model odnosi się do bardzo ograniczonego zbioru scenariuszy. Nawet w przypadku protokołów o fundamentalnym znaczeniu bywa, że wprowadzenie standardów nie jest poprzedzone rzetelnym procesem ewaluacji.

Pozytywnym wyjątkiem od tego typu sytuacji są konkursy prowadzone przez NIST na fundamentalne algorytmy kryptograficzne. Otwartość konkursów, spore zainteresowanie zdobyciem sławy poprzez złamanie określonego schematu, a także zażarta walka konkurencyjna niezwykle utrudniają przeforsowanie metody z wbudowanymi podatnościami. Nie oznacza to jednak, że wszystkie decyzje NIST są całkowicie pozbawione kontrowersji. Przykładem jest przyjęcie architektury SHA-3 pozwalającej na odwracanie przejść wewnętrznego stanu generatora haszy (warto tu zauważyć, że blockchain Bitcoina wykorzystuje SHA-2, choć być może powody są inne).

Z pewnością, brakuje podobnego transparentnego procesu projektowania i badania systemów kryptowalut. Dokumenty opisujące kryptowaluty (whitepapers) są wartościowe, ale mają zadanie promocyjne. Nie mogą być traktowane jako ocena bezpieczeństwa zgodnie z zasadą nemo iudex in causa sua.

Ryzyka związane z obliczeniami kwantowymi i niestandardowymi metodami obliczeniowymi

Bezpieczeństwo mechanizmów kryptograficznych, na jakich opierają się kryptowaluty są zazwyczaj analizowane w kontekście złożoności obliczeniowej złamania zabezpieczeń w modelu von Neumanna, opisującego standardowy uniwersalny procesor. Ze względu na możliwość wykorzystania koprocesorów kryptograficznych przyspieszających w bardzo znaczący sposób operacje kryptograficzne złożoność ataków opisuje się również biorąc pod uwagę samą liczbę operacji kryptograficznych abstrahując od ich kosztu zależnego od konkretnej implementacji. Niekiedy bierze się pod uwagę możliwość zrównoleglenia operacji wykonywanych w trakcie ataku, jednak w wielu przypadkach schematy kryptograficzne są budowane w taki sposób, aby zamykać możliwości tego typu postępowania (poza oczywistym przypadkiem ataku brute force, który zawsze da się zrównoleglić).

Poszukiwania słabości mechanizmów kryptograficznych opierają się na przyspieszeniu operacji trudnych w modelu von Neumanna bądź też budowie dedykowanych algorytmów zorientowanych na specyficzne urządzenia o niestandardowych możliwościach obliczeniowych.

W przeszłości już raz w istotny sposób takie niestandardowe urządzenia obliczeniowe wymusiły zmiany stosowanych algorytmów obliczeniowych. Z punktu widzenia kryptowalut warto wskazać na przykład przyspieszenia kryptoanalizy RSA poprzez zastosowanie urządzeń zaprojektowanych w pracach (Shamir, 2003) oraz (Lenstra, 2000). Pomysł polegał w tym wypadku na przyspieszeniu jednej z trudnych operacji w algorytmach opartych na przesiewaniu. Algorytmy te wykorzystują duże macierze stosunkowo łatwe do wygenerowania jednak zazwyczaj rzadkie (to jest, w których zdecydowana większość elementów to zera). Postęp w algorytmie uwarunkowany jest znalezieniem macierzy tego typu o stosunkowo dużej wadze. Dla klasycznej architektury komputera sprawdzenie czy określona macierz (wygenerowana na przykład w sposób równoległy) nie jest rzadka wymaga przeglądnięcia całej macierzy, co związane jest z szeregiem wolnych operacji na pamięci. Idea Twinkle to wykrywanie sumy elementów macierzy poprzez pomiar łącznej intensywności światła, gdy za każdy obszar macierzy odpowiada odrębny mikrokontroler i steruje diodą emitującą światło o natężeniu proporcjonalnym do łącznej wartości w tym obszarze. Sumowanie wartości odbywa się bez udziału natychmiast bez udziału układów elektronicznych z binarną logiką. W rzeczywistości, omawiane urządzenia nie zostały wprowadzone do produkcji przemysłowej. Skutkiem opublikowania ich koncepcji było dostosowanie parametrów RSA wymaganych dla praktycznych zastosowań.

Podobny charakter mają algorytmy kwantowej kryptoanalizy. Zastosowanie algorytmów kwantowych polega na sprawnym wykonaniu pewnych operacji w praktyce niewykonalnych w architekturze von Neumanna oraz na przetwarzaniu wyników już w klasycznej architekturze. W niniejszym raporcie nie odnosimy się do kwestii perspektyw postępów technologii i realnych możliwości pojawienia się na rynku komputera kwantowego.

Sukces rynkowy komputera kwantowego zależy od jego realnej praktycznej użyteczności. Ze względu na koszty (potencjalnie bardzo wysokie zarówno w zakresie ceny bieżącej eksploatacji, jak i pokrycia kosztów produkcji oraz zainwestowanych środków) konieczne jest wskazanie takich obszarów, gdzie wyniki obliczeń kwantowych posiadają wartość wyższą od kosztu ich wyprodukowania. W niektórych publikacjach wyrażane są opinie, że kwestia ta jest otwarta. Autorzy pracy (Lee i in., 2022) wskazują, że już samo przygotowanie stanu do obliczeń kwantowych dla modelowania procesów chemicznych może być tak trudne, że cały proces obliczeniowy staje się mało efektywny. Jeśli w tym zakresie nie zostanie odnotowany realny postęp, to pod znakiem zapytania stoi sens inwestowania w budowę komputerów kwantowych, bowiem zastosowania w zakresie kryptoanalizy efektywnie służą jedynie do destabilizacji obrotu cyfrowego.

W sytuacji powstania komputerów kwantowych (czy innej technologii o podobnych konsekwencjach) łamiących założenia kryptograficzne będące podstawą kryptowalut, nie jest wcale oczywiste, czy doprowadziłoby to do załamania rynku kryptowalut. Decydującym czynnikiem jest koszt dokonania obliczeń skutkujących złamanie określonego klucza publicznego. O ile zawartość portfela, do którego atakujący się włamie, jest niższa od kosztów włamania, atak nie ma bezpośredniego sensu ekonomicznego. W przeciwieństwie do obecnej architektury podpisów kwalifikowanych, kryptowaluty mogą elastycznie reagować na zagrożenia. Na przykład, wartość kryptoaktywów związanych z pojedynczą parą kluczy może być ograniczona. Problemem dla atakującego jest także sama struktura blockchaina oraz dodatkowe mechanizmy weryfikacji uczestników transakcji, które powinny się pojawić wskutek implementacji rozporządzenia (UE1, 2023).

Kolejnym podejściem do zagrożeń wynikających z obliczeń kwantowych jest przejście na algorytmy post-kwantowe. W obszarze tym należy pamiętać jednak o dodatkowej dozie ostrożności, ze względu na potencjalną niedojrzałość tych technologii i zastępowanie potencjalnych zagrożeń kryptoanalizy kwantowej przez technologie, gdzie istotne luki mogą istnieć już teraz i pozostawać nieznane w obszarze publicznym. Dobrym przykładem, że tego typu sytuacja nie jest tylko hipotetyczna, okazuje się historia algorytmu podpisu RAINBOW, jednego z finalistów konkursu NIST (Beullens, 2022). W 2022 roku pokazano wręcz, że możliwe jest złamanie klucza publicznego w kilkadziesiąt godzin na standardowym laptopie.

Praktyczne konsekwencje potencjalnego osłabienia zabezpieczeń kryptograficznych i możliwość zawalenia się całości bądź fragmentów rynku.

Trzy zasadnicze komponenty kryptograficzne mają wpływ na bezpieczeństwo kryptowalut: problem dyskretnego logarytmu, siła generatorów liczb pseudolosowych oraz własności funkcji haszujących upodabniające je do wyroczni losowej (random oracle). Jedynie w kilku przypadkach stosowane są rozwiązania oparte na RSA (na przykład Hedera HBAR), gdzie konsekwencje złamania problemu faktoryzacji byłyby podobne jak w przypadku złamania problemu dyskretnego logarytmu.